情報セキュリティマネジメントB

情報セキュリティマネジメントB

サンプル問題 - 49

A社は、放送会社と連携会社向けに広告制作ビジネスを展開している。A社は、人事業務の効率化を図るべく、人事業務の委託を検討することにした。A社が受託する業務(以下,B業務という)を図1に示す。

| • 採用予定者から提出される入社時の業約書、前職の源泉徴収票などの書類をPDFファイルに変換し、ファイルサーバに保納する。 (省略) |

図1 B業務

委託先候補のC社は、B業務について、次のようにA社に提案した。

- B業務だけに従事する専任の従業員を割り当てる。

- B業務では、図2の複合機のスキャン機能を使用する。

| • スキャン機能を使用する際は、従業員ごとに付与した利用IDとパスワードをパネルに入力する。 • スキャンしたデータをPDFファイルに変換する。 • PDFファイルを従業員ごとに異なる暗号化して、電子メールに添付する。 • スキャンを実行した本人宛に電子メールを送信する。 • PDFファイルが大きい場合は、PDFファイルを添付するかわりに、自分の社内ネットワーク上に設置したサーバ(以下,Bサーバという)に自動的に保存し、保存先のURLを電子メールの本文に記載して送信する。 |

図2 複合機のスキャン機能(抜粋)

A社は、C社と業務委託契約を締結する前に、秘密保持契約を締結して、C社を訪問し、業務委託での情報セキュリティリスクの評価を実施した。その結果,図3の発見事項があった。

| • 複合機のスキャン機能では、電子メールの差出人アドレス、件名、本文及び添付ファイル名を初期設定の状態で使用しており、誰がスキャンを実行しても同じである。 • 複合機のスキャン機能の初期設定情報はベンダのWebサイトで公開されており、誰もが問い合わせることができる。 |

注)C社の情報システム部だけが複合機の初期設定を変更可能である。

図3 発見事項

そこで,A社では,初期設定の状態のままではA社にとって情報セキュリティリスクがあり、対策が必要であると評価した。

設問 対策が必要であるとA社が評価した情報セキュリティリスクはどれか。解答群のうち,最も適切なものを選べ。

- ア B業務に従事する従業員が,B業務に従事する他の従業員になりすまして複合機のスキャン機能を使用し,PDFファイルを取得して不正に持ち出し,その結果,A社の採用予定者の個人情報が漏えいしている。

- イ B業務に従事する従業員が,攻撃者からの電子メールを複合機からのものと信じて本文中にあるURLをクリックし,攻撃者が用意したWebサイトにアクセスしてマルウェア感染する。その結果,A社の採用予定者の個人情報が漏えいしている。

- ウ 攻撃者が,複合機から送信される電子メールを盗聴し,添付ファイルを復号化して身代金を要求する。その結果,A社が復旧費を受け取るために多額の身代金を支払うことになる。

- エ 攻撃者が,複合機から送信される電子メールを盗聴し,本文に記載されている URLをSNSに公開する。その結果,A社の採用予定者の個人情報が漏えいしている。

正解:イ

考察点与解题技巧: 当系统的初期设定信息被公开时,攻击者可伪造系统消息实施钓鱼攻击;判断各选项时,需区分「攻击者能否实际利用已知漏洞」,聚焦于「信息公开 + 固定化 → 伪造 → 钓鱼」这一攻击链。

该题的核心安全漏洞在于复合机发送的电子邮件被标准化和固定化。根据题目中的关键信息,「初期设定的邮件地址、主题和文本无论谁执行扫描都相同」,同时「这些初期设定信息在供应商网站上公开,任何人都可以查询」。这两个条件结合在一起,使得攻击者可以提前掌握从复合机发送邮件的所有特征。

攻击者利用这一弱点,冒充复合机发送邮件给员工,员工因为邮件格式与真实的复合机邮件完全相同,自然会信任这些邮件。当PDF文件较大时,根据流程,真实的邮件会在正文中包含指向Bサーバ的URL链接。攻击者同样可以在伪造的邮件中放入恶意链接,指向他准备的钓鱼网站。员工点击这个URL后会访问攻击者的恶意网站并感染恶意软件,进而导致公司采用预定员工的个人信息被泄露。这是典型的电子邮件欺骗(email spoofing)攻击与网络钓鱼(phishing)攻击的结合。

为什么其他选项错误:

ア選项:题目明确说明「従業員ごとに付与した利用IDとパスワード」,说明每个员工有独立的认证。要冒充其他员工使用复合机需要知道对方的ID和密码,这在实际中是很难做到的。

ウ選項:PDFファイル已按照「従業員ごとに異なる暗号化」,即每个员工使用不同的密钥加密。攻击者截获邮件后无法破解加密文件。此外「復旧費を受け取るために身代金を支払う」的逻辑是颠倒的。

エ選項:虽然邮件可能被窃听,但当使用Bサーバ时,URL只是指向内部服务器的链接,即使被公开到SNS上,外部攻击者也难以利用这个内部网络的URL。

因此,正确答案是イ。建议的对策是修改复合机的初期设定,使每个员工的邮件地址或其他标识符不同,同时向员工宣传要警惕邮件中的可疑链接。

サンプル問題 - 50

A社は,分析・計測機器などの販売及び機器を利用した試料の分析受託業務を行う分析機器メーカーである。A社では,図1の"情報セキュリティリスクアセスメント手順"に従い,年一度,情報セキュリティリスクアセスメントの結果をまとめている。

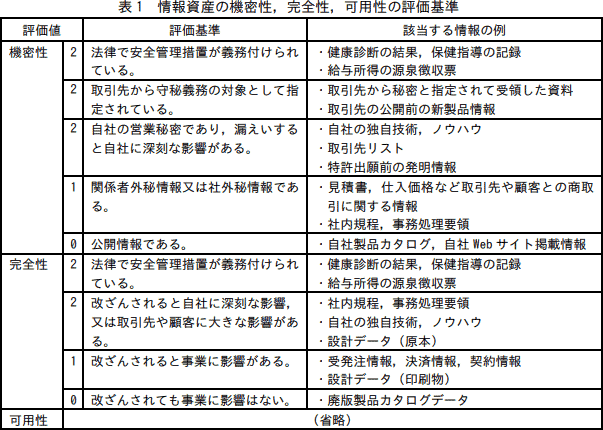

| • 情報資産の機密性,完全性,可用性の評価値は,それぞれ0〜2の3段階とし,表1のとおりとする。 • 情報資産の機密性,完全性,可用性の評価値の最大値を,その情報資産の重要度とする。 • 脅威及び脆弱性の評価値は,それぞれ0〜2の3段階とする。 • 情報資産ごとに,様々な脅威に対するリスク値を算出し,その最大値を当該情報資産のリスク値として情報資産管理台帳に記載する。ここで,情報資産の脅威ごとのリスク値は,次の式によって算出する。 リスク値=情報資産の重要度×脅威の評価値×脆弱性の評価値 • 情報資産のリスク値のしきい値を5とする。 • 情報資産ごとのリスク値がしきい値以下であれば受容可能なリスクとする。 • 情報資産ごとのリスク値がしきい値を超えた場合は,保有以外のリスク対応を行うことを基本とする。 |

図1 情報セキュリティリスクアセスメント手順

A社は,自社のWebサイトをインターネット上に公開している。A社のWebサイトは,自社が取り扱う分析機器の情報を画像付きで一覧表示する機能を有しており,主にA社で販売する分析機器に関する機能の説明や操作マニュアルを掲載している。A社で分析機器を購入した顧客は,A社のWebサイトからマニュアルをダウンロードして利用することが多い。A社のWebサイトは,製品を販売する機能を有していない。

A社は,年次の情報セキュリティリスクアセスメントの結果を,表2にまとめた。

表2 A社の情報セキュリティリスクアセスメント結果(抜粋)

| 情報資産名称 | 説明 | 機密性の評価値 | 完全性の評価値 | 可用性の評価値 | 情報資産の重要度 | 脅威の評価値 | 脆弱性の評価値 | リスク値 |

|---|---|---|---|---|---|---|---|---|

| 社内規程 | 行動規範や判断基準を含めた社内ルール | 1 | 2 | 1 | 2 | 1 | 1 | 2 |

| 設計データ(印刷物) | A社における主力製品の設計図 | (省略) | ||||||

| 自社WebサイトにあるコンテンツA | 分析機器の情報 | a1 | a2 | 2 | a3 | 2 | 2 | a4 |

設問 表2中の a1 〜 a4 に入れる数値の適切な組合せを,aに関する解答群から選べ。

| a1 | a2 | a3 | a4 | |

|---|---|---|---|---|

| ア | 0 | 0 | 2 | 8 |

| イ | 0 | 1 | 2 | 8 |

| ウ | 0 | 2 | 2 | 4 |

| エ | 0 | 2 | 2 | 8 |

| オ | 1 | 0 | 2 | 4 |

| カ | 1 | 1 | 2 | 8 |

| キ | 1 | 2 | 2 | 4 |

| ク | 1 | 2 | 2 | 8 |

正解:エ

考察点与解题技巧: 对公开信息的机密性评为0、对可被篡改而影响用户的信息完整性评为2,再利用"重要度=三项评价值的最大值"和"风险值=重要度×威胁×脆弱性"公式依次代入计算即可。

依次分析各个值。「自社WebサイトにあるコンテンツA」是分析机器的信息,A公司的官方网站在互联网上公开,向一般用户公开产品信息(图片、说明、操作手册等)。

a1(机密性评价值):

根据表1的机密性评价基准,评价值0对应「公開情報である」(公开信息),例示中明确列出了「自社製品カタログ,自社Webサイト掲載情報」。自社网站上的内容A(分析机器信息)在互联网上公开,因此a1 = 0。

a2(完整性评价値):

完整性的评价以「被篡改时的影响」为判断依据。表1的完整性评价基准中,评价值2的条件为「改ざんされると自社に深刻な影響,又は取引先や顧客に大きな影響がある」(被篡改会对自公司造成严重影响,或对交易方和顾客造成重大影响)。若网站内容A被篡改,顾客将参照错误的产品信息或操作手册,可能导致机器误操作或安全事故,对顾客影响重大,因此a2 = 2。

a3(情報資産重要度):

重要度由「机密性、完整性、可用性评价値の最大値」决定。a1=0,a2=2,可用性=2,最大值为a3 = 2。

a4(リスク値):

リスク値 = 情報資産重要度 × 威胁評価値 × 脆弱性評価値 = 2 × 2 × 2 = a4 = 8。

a1=0, a2=2, a3=2, a4=8 的组合对应选项エ。

为什么其他选项错误:

- ア(a2=0):完整性评价值0表示「被篡改也不影响业务」,但网站内容被篡改会向顾客传递错误信息,不适用。

- イ(a2=1):完整性评价值1表示「被篡改会影响业务」,但考虑到对顾客(取引先)的重大影响,评价值2更为适当。

- ウ・オ・キ(a4=4):风险值应为 2×2×2=8,结果为4与计算公式不符。

- カ・ク(a1=1):机密性1对应「关系者外秘或社外秘信息」,而网站上公开发布的信息机密性应为0。

サンプル問題 - 51

A社は,金属加工を行っている従業員50名の企業である。同業他社がサイバー攻撃を受けたというニュースが増え,A社の社長は情報セキュリティに対する取組が必要であると考え,新たに情報セキュリティリーダーをおくことにした。

社長は,どのような取組が良いかを検討するよう,情報セキュリティリーダーに任命されたB主任に指示した。B主任は,調査の結果,IPAが実施しているSECURITY ACTIONへの取組を社長に提案した。

SECURITY ACTIONとは,中小企業自らが,情報セキュリティ対策に取り組むことを自己宣言する制度であるとの説明を受けた社長は,SECURITY ACTIONの一つ星を宣言するために情報セキュリティ5か条に取り組むことを決め,B主任に,情報セキュリティ5か条への自社での取組状況を評価するように指示した。

B主任の評価結果は表1のとおりであった。

表1 B主任の評価結果

| 情報セキュリティ5か条 | 評価結果 | |

|---|---|---|

| 1 | OSやソフトウェアは常に最新の状態にしよう! | 一部のPCについて実施している |

| 2 | (省略) | (省略) |

| 3 | パスワードを強化しよう! | (省略) |

| 4 | 共有設定を見直そう! | (省略) |

| 5 | 脅威や攻撃の手口を知ろう! | (省略) |

表1中の1の評価結果についてB主任は,次のとおり説明した。

- A社が従業員にPCを貸与する時に導入したOSとA社の業務で利用しているソフトウェア(以下,標準ソフトという)は,自動更新機能を使用して最新の状態に更新している。

- それ以外のソフトウェア(以下,非標準ソフトという)はどの程度利用されているか分からないので,試しに数台のPCを確認したところ,大半のPCで利用されていた。最新の状態に更新されていないPCも存在した。

A社では表1中の1について評価結果を"実施している"にするために新たに追加すべき対策として2案を考え,どちらかを採用することにした。

設問 表1中の1の評価結果を"実施している"にするためにA社で新たに追加すべき対策として考えられるものは次のうちどれか。考えられる対策だけを全て挙げた組合せを,解答群の中から選べ。

- (一) PC上のプロセスの起動・終了を記録するEndpoint Detection and Response(EDR)の導入

- (二) PCのOS及び標準ソフトを最新の状態に更新するという設定ルールの導入

- (三) 全てのPCへの脆弱性修正プログラムの自動適用を行うIT資産管理ツールの導入

- (四) 非標準ソフトのインストール禁止及び強制アンインストール

- (五) ログデータを一括管理,分析して,セキュリティ上の脅威を発見するためのSecurity Information and Event Management(SIEM)の導入

| ア (一),(二) | イ (一),(三) | ウ (一),(四) |

| エ (一),(五) | オ (二),(三) | カ (二),(四) |

| キ (二),(五) | ク (三),(四) | ケ (三),(五) |

| コ (四),(五) |

正解:ク

考察点与解题技巧: 题目要求针对具体问题(非标准软件未更新)选择有效对策,需区分"直接解决已知问题"与"与问题无关的安全工具导入",EDR/SIEM是监控工具而非软件更新管理工具。

题目要求将表1中第1项「OSやソフトウェアは常に最新の状態にしよう!」的评价结果从"一部のPCについて実施している"变为"実施している"。

根据B主任的说明,当前的问题有两个:

- 标准软件(OS和业务软件)已通过自动更新保持最新,这部分没有问题。

- 非标准软件在大半PC上被使用,且存在未更新到最新状态的PC。

要实现"所有软件都保持最新状态",需要解决非标准软件的问题。有两种思路:

对策(三)正确: 导入IT资产管理工具,对全部PC自动适用脆弱性修正程序。这样可以确保包括非标准软件在内的所有软件都能自动更新到最新状态,直接解决了"未更新"的问题。

对策(四)正确: 禁止非标准软件的安装并强制卸载。如果PC上不存在非标准软件,那么只剩下已经通过自动更新保持最新的标准软件,自然就满足了"所有软件都是最新状态"的要求。

为什么其他选项错误:

- (一)EDR的导入: EDR用于记录和监控PC上进程的启动和终止,属于端点检测与响应工具,主要用于检测和应对安全威胁,与"保持软件最新"无直接关系。

- (二)设定规则要求更新OS和标准软件: 题目已说明标准软件已经通过自动更新保持最新,问题出在非标准软件上,因此对标准软件制定更新规则并不能解决问题。

- (五)SIEM的导入: SIEM用于集中管理和分析日志数据以发现安全威胁,属于安全监控工具,与软件更新管理无关。

因此,能解决问题的对策组合是(三)和(四),对应选项ク。

サンプル問題 - 52

A社は,複数の子会社を持つ食品メーカーであり,在宅勤務に適用するPCセキュリティ規程(以下,A社PC規程という)を定めている。

A社は,20XX年4月1日に同業のB社を買収して子会社にした。B社は,在宅勤務できる日数の上限を週2日とした在宅勤務制度を導入しており,全ての従業員が利用している。

B社は,A社PC規程と同様の規程を作成して順守することにした。B社は,自社の規程の作成に当たり,表1のとおりA社PC規程への対応状況の評価結果をまとめた。

表1 A社PC規程へのB社の対応状況の評価結果(抜粋)

| 項番 | A社PC規程 | 評価結果 |

|---|---|---|

| 1 | (省略) | OK |

| 2 | (省略) | OK |

| 3 | 会社が許可したアプリケーションソフトウェアだけを導入できるように技術的に制限すること | NG |

| 4 | 外部記憶媒体へのアクセスを技術的に禁止すること | NG1) |

| 5 | Bluetoothの利用を技術的に禁止すること | NG |

注記 評価結果が"OK"とはA社PC規程を満たす場合,"NG"とは満たさない場合をいう。

注1) B社は,外部記憶媒体へのアクセスのうち,外部記憶媒体に保存してあるアプリケーションソフトウェア及びファイルのNPCへのコピーだけは許可している。

評価結果のうち,A社PC規程を満たさない項番については,必要な追加対策を実施することによって,情報セキュリティリスクを低減することにした。

設問 表1中の項番4について,B社が必要な追加対策を実施することによって低減できる情報セキュリティリスクは次のうちどれか。低減できるものだけを全て挙げた組合せを,解答群の中から選べ。ここで,項番3,5への追加対策は実施しないものとする。

- (一) B社で許可していないアプリケーションソフトウェアが保存されている外部記憶媒体がNPCに接続された場合に,当該NPCがマルウェア感染する。

- (二) 外部記憶媒体がNPCに接続された場合に,当該外部記憶媒体に当該NPC内のデータを保存して持ち出される。

- (三) マルウェア付きのファイルが保存されている外部記憶媒体がNPCに接続された場合に,当該NPCがマルウェア感染する。

- (四) マルウェアに感染しているNPCに外部記憶媒体が接続された場合に,当該外部記憶媒体がマルウェア感染する。

| ア (一),(二) | イ (一),(二),(三) |

| ウ (一),(二),(四) | エ (一),(三) |

| オ (一),(四) | カ (二),(三) |

| キ (二),(四) | ク (三),(四) |

正解:エ

考察点与解题技巧: 追加对策只能降低"当前被允许的操作"所带来的风险,已经被禁止的操作方向(如向外部媒体写入)即使追加对策也无法进一步降低;需精准区分"读入"与"写出"两个方向的权限现状。

题目的核心在于理解项番4的追加对策是什么,以及能降低哪些风险。项番4的A社PC規程要求「外部記憶媒体へのアクセスを技術的に禁止すること」,但B社现状(注1)是允许将外部存储介质中保存的应用软件及文件复制到NPC,评价结果为NG。

因此,B社的追加对策是:完全禁止外部记忆媒体的访问(禁止从外部媒体向NPC读取,以及禁止从NPC向外部媒体写入)。

逐一分析各选项能否通过项番4的追加对策降低:

(一)能够降低: B社许可之外的应用软件保存在外部媒体中,连接NPC后导致NPC感染。B社现状(注1)是允许从外部媒体将应用软件及文件复制到NPC,这正是风险所在。追加对策完全禁止外部媒体访问后,未许可软件就无法从外部媒体被复制到NPC,该风险可以降低。

(二)不能降低: 外部记忆媒体连接NPC后,将NPC内的数据写入外部媒体并带走(信息泄露)。注1明确说明B社仅允许从外部媒体向NPC复制(单向读取),并未允许从NPC向外部媒体写入。因此追加对策(禁止从外部媒体复制到NPC)不能降低该风险,因为向外部媒体写入本来就是被禁止的。

(三)能够降低: 当前允许复制文件,如果文件中潜伏病毒,PC会感染。禁止访问后,病毒无法通过介质进入PC。

(四)不能降低: 已感染恶意软件的NPC连接外部媒体后,外部媒体被感染。注1说明B社仅允许从外部媒体向NPC复制(单向读取),从NPC向外部媒体写入本来就是被禁止的,追加对策(禁止从外部媒体复制到NPC)无法降低这一方向的风险。

因此,通过项番4的追加对策能够降低的风险是**(一),对应选项エ**。

サンプル問題 - 53

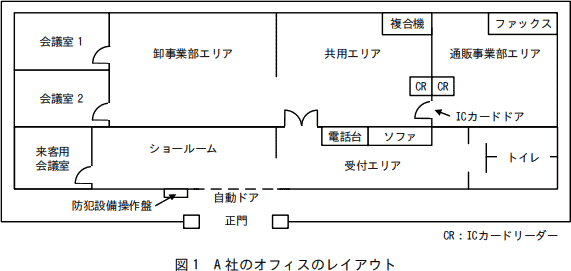

A社は,高級家具を販売する企業である。A社は2年前に消費者に直接通信販売する新規事業を開始した。それまでA社は,個人情報はほとんど取り扱っていなかったが,通信販売事業を開始したことによって,複合機で印刷した送り状など,顧客の個人情報を大量に扱うようになってきた。そのため,オフィス内に通販事業部エリアを設け,個人情報が漏えいしないよう対策した。具体的には,通販事業部エリアの出入口に,ICカード認証でドアを解錠するシステムを設置し,通販事業部の従業員だけが通販事業部エリアに入退室できるようにした。他のエリアはA社の全従業員が自由に利用できるようにしている。図1は,A社のオフィスのレイアウトである。

このレイアウトでの業務を観察したところ,通販事業部エリアへの入室時に,A社の従業員同士による共連れが行われているという問題点が発見され,改善案を考えることになった。

- ICカードドアに監視カメラを設置し,1年に1回監視カメラの映像をチェックする。

- ICカードドアの脇に,共連れのもたらすリスクを知らせる標語を掲示する。

- ICカードドアを,AESの暗号方式を用いたものに変更する。

- ICカードの認証に加えて指静脈認証も行うようにする。

- 正門内側の自動ドアに共連れ防止用のアンチパスバックを導入する。

- 通販事業部エリア内では,従業員証を常に見えるところに携帯する。

- 共連れを発見した場合は従業員同士で個別に注意する。

正解:二七

サンプル問題 - 54

A社は旅行商品を販売しており,業務の中で顧客情報を取り扱っている。A社が保有する顧客情報は,A社のファイルサーバ1台に保存されている。ファイルサーバは,顧客情報を含むフォルダにある全てのファイルを磁気テープに毎週土曜日にバックアップするよう設定されている。バックアップは2世代分が保存され,ファイルサーバの隣にあるキャビネットに保管されている。

A社では年に一度,情報セキュリティに関するリスクの見直しを実施している。情報セキュリティリーダーであるE主任は,A社のデータ保管に関するリスクを見直して図1にまとめた。

| 1. ランサムウェアによってデータが暗号化され,最新のデータが利用できなくなることによって,最大1週間分の更新情報が失われる。 2. (省略) 3. (省略) 4. (省略) |

図1 A社のデータ保管に関するリスク(抜粋)

E主任は,図1の1に関するリスクを現在の対策よりも,より低減するための対策を検討した。

設問 E主任が検討した対策はどれか。解答群のうち,最も適切なものを選べ。

- ア 週1回バックアップを取得する代わりに,毎日1回バックアップを取得して7世代分保存する。

- イ バックアップ後に磁気テープの中のファイルのリストと,ファイルサーバのバックアップ対象フォルダ中のファイルのリストを比較し,差分がないことを確認する。

- ウ バックアップに利用する磁気テープ装置を,より高速な製品に交換する。

- エ バックアップ用の媒体を磁気テープからハードディスクに変更する。

- オ バックアップを二組み取得し,うち一組みを遠隔地に保管する。

- カ ファイルサーバにマルウェア対策ソフトを導入する。

正解:ア

考察点与解题技巧: 降低「勒索软件导致数据丢失」风险的核心是缩短备份间隔(减少RPO),而非更换介质类型或异地保管(那是针对物理灾害的对策);要区分"数据丢失量"与"备份可靠性/恢复能力"两类不同风险的对策。

题目中图1第1条风险明确指出:「ランサムウェアによってデータが暗号化され,最新のデータが利用できなくなることによって,最大1週間分の更新情報が失われる」(勒索软件将数据加密,导致最新数据无法使用,最多丢失1周的更新信息)。

当前对策是每周六备份一次,保存2世代。由于每周只备份一次,若遭受勒索软件攻击,最坏情况下会丢失最近7天(1周)的数据更新。为了降低此风险,需要缩短备份间隔,减少数据丢失量。

为什么选ア: 将备份频率从每周1次改为每天1次,保存7世代。这样最坏情况下只会丢失最近1天的数据,将最大数据丢失量从1周缩减为1天,直接且有效地降低了图1第1条风险。

为什么其他选项错误:

イ(确认备份完整性): 验证备份文件列表是否与原始文件一致,属于确保备份完整性的对策。这能发现备份遗漏,但不能减少因勒索软件导致的数据丢失量(仍然每周备份一次)。

ウ(更换更高速的磁带装置): 提高备份速度,但不改变备份频率和数据丢失量,与降低该风险无关。

エ(将备份介质从磁带改为硬盘): 改变存储介质类型,不影响备份频率,不能减少数据丢失量。此外,若硬盘也连接在同一网络中,反而可能同样受到勒索软件攻击。

オ(将备份副本存放在远程地点): 这是针对灾难恢复(火灾、水灾等物理灾害)的对策,可以防止备份数据与原始数据同时被物理损毁,但不能减少勒索软件导致的数据丢失量(每周备份的频率不变)。

カ(导入恶意软件对策软件): 防恶意软件软件可以预防勒索软件感染,属于事前预防措施。但题目要求是降低「数据丢失」风险(即使感染后的恢复能力),而非预防感染本身,因此不是最适切的对策。

因此,最能降低图1第1条风险(缩短最大数据丢失时间)的对策是ア。

サンプル問題 - 55

A社は,SaaS形式の給与計算サービス(以下,Aサービスという)を法人向けに提供する,従業員100名のIT会社である。A社は,自社でもAサービスを利用している。A社の従業員は,WebブラウザでAサービスのログイン画面にアクセスし,Aサービスのアカウント(以下,Aアカウントという)の利用者ID及びパスワードを入力する。ログインに成功すると,自分の給与及び賞与の確認,パスワードの変更などができる。利用者IDは,個人ごとに付与した不規則な8桁の番号である。ログイン時にパスワードを連続して5回間違えるとAアカウントはロックされる。ロックを解除するためには,Aサービスの解除画面で申請する。

A社は,半年に1回,標的型攻撃メールへの対応訓練(以下,H訓練という)を実施しており,表1に示す20XX年下期のH訓練計画案が経営会議に提出された。

表1 20XX年下期のH訓練計画案(抜粋)

| 項目 | 内容 |

|---|---|

| 電子メールの送信日時 | 次の日時に,H訓練の電子メールを全従業員宛に送信する。 ・20XX年10月1日 10時00分 |

| 送信者メールアドレス | Aサービスを装ったドメインのメールアドレス |

| 電子メールの本文 | 次を含む。 ・Aアカウントはロックされていること ・ロックを解除するには,次のURLにアクセスすること ・偽解除サイトのURL |

| 偽解除サイト | ・氏名,所属部門名並びにAアカウントの利用者ID及びパスワードを入力させる。 ・全ての項目の入力が完了すると,H訓練であることを表示する。 |

| 結果の報告 | 経営会議への報告予定日:20XX年10月31日 |

注記 偽解除サイトで入力された情報は,保存しない。A社は,従業員の氏名,所属部門名及びAアカウントの情報を個人情報としている。

経営会議では,表1の計画案はどのような標的型攻撃メールを想定しているのかという質問があった。

設問 表1の計画案が想定している標的型攻撃メールはどれか。解答群のうち,最も適切なものを選べ。

- ア 従業員をAサービスに誘導し,Aアカウントのロックが解除されるかを試行する標的型攻撃メール

- イ 従業員を攻撃者が用意したWebサイトに誘導し,Aアカウントがロックされない連続失敗回数の上限を発見する標的型攻撃メール

- ウ 従業員を攻撃者が用意したWebサイトに誘導し,従業員の個人情報を不正に取得する標的型攻撃メール

- エ 複数の従業員をAサービスに同時に誘導し,アクセスを集中させることによって,一定期間,Aサービスを利用不可にする標的型攻撃メール

正解:ウ

考察点与解题技巧: 钓鱼训练计划的"想定攻击类型"由伪造网站的实际收集内容决定——收集个人信息(姓名/ID/密码)就是个人信息窃取攻击,而非账户锁定测试或DDoS;从"伪造网站让用户填写了什么"出发反推攻击意图。

本题的核心在于仔细阅读表1中的训练内容:偽解除サイト(伪解锁网站)要求员工输入氏名、所属部門名以及Aアカウントの利用者ID及びパスワード(用户ID和密码),全部项目输入完成后,显示这是H训练。

计划案的目的虽然写的是「確認アカウントロック機能」,但实际训练的内容是:伪装成Aサービスの解除画面(解锁页面),让员工在伪造网站上输入个人信息(姓名、部门名)以及账户ID和密码。这本质上是通过钓鱼手段不正获取员工个人信息的攻击。

为什么选ウ: 攻击者诱导员工访问其准备的伪解除Web网站,让员工输入氏名・所属部門名・利用者ID・パスワード等个人信息,从而不正取得従業員の個人情報。这与表1中偽解除サイトの内容完全对应——伪造网站收集了员工的个人信息(A社将氏名、所属部門名及Aアカウントの情報视为个人信息)。

为什么其他选项错误:

ア(Aアカウントのロック解除を試行する): 训练中使用的是伪造的解除网站,并非真正的Aサービス,因此并没有实际操作Aサービスの解锁功能。

イ(発見アカウントがロックされない連続失敗回数の上限): 训练的目标是让员工在伪网站输入信息,并非测试连续失败次数上限,与训练内容不符。

エ(複数従業員をAサービスに同時に誘導しDDoS攻撃): 训练内容是诱导员工访问偽解除サイト,并非集中访问Aサービス造成服务不可用,与训练内容完全无关。

因此,最符合计划案内容的标的型攻击邮件是ウ。

サンプル問題 - 56

A社は学習塾を経営している会社であり,全国に50の校舎を展開している。A社には,教務部,情報システム部,監査部などがある。学習塾に通う又は通っていた生徒(以下,塾生という)の個人データは,学習塾向けの管理システム(以下,塾生管理システムという)に格納している。塾生管理システムのシステム管理は情報システム部が行っている。塾生の個人データ管理業務と塾生管理システムの概要を図1に示す。

| ・教務部員は,入塾した塾生及び退塾する塾生の登録,塾生プロフィールの編集,模試結果の登録,進学先の登録など,塾生の個人データの入力,参照及び更新を行う。 ・教務部員が使用する端末は教務部の共用端末である。 ・塾生管理システムへのログインには利用者IDとパスワードを利用する。 ・利用者IDは個人別に発行されており,利用者IDの共用はしていない。 ・塾生管理システムの利用者のアクセス権限には参照権限及び更新権限の2種類がある。参照権限があると塾生の個人データを参照できる。更新権限があると塾生の個人データの参照,入力及び更新ができる。アクセス権限は塾生の個人データごとに設定できる。 ・教務部員は,担当する塾生の個人データの参照権限及び更新権限をもっている。担当しない塾生の個人データの参照権限及び更新権限はもっていない。 ・共用端末のOSへのログインには,共用端末の識別子(以下,端末IDという)とパスワードを利用する。 ・共用端末のパスワード及び塾生管理システムの利用者のアクセス権限は情報システム部が設定,変更できる。 |

図1 塾生の個人データ管理業務と塾生管理システムの概要

教務部は,今年実施の監査部による内部監査の結果,Webブラウザに塾生管理システムの利用者IDとパスワードを保存しており,情報セキュリティリスクが存在するとの指摘を受けた。

設問 監査部から指摘された情報セキュリティリスクはどれか。解答群のうち,最も適切なものを選べ。

- ア 共用端末と塾生管理システム間の通信が盗聴される。

- イ 共用端末が不正に持ち出される。

- ウ 情報システム部員によって塾生管理システムの利用者のアクセス権限が不正に変更される。

- エ 教務部員によって共用端末のパスワードが不正に変更される。

- オ 塾生の個人データがアクセス権限をもたない教務部員によって不正にアクセスされる。

正解:オ

本题的核心在于理解Webブラウザにパスワードを保存する这一行为所带来的具体安全风险。

根据图1中的关键设定:

- 教務部員が使用する端末は教務部の共用端末(共用终端)である。

- 利用者IDは個人別に発行されており,利用者IDの共用はしていない。

- 教務部員は,担当する塾生の個人データの参照権限及び更新権限をもっている。担当しない塾生の個人データの参照権限及び更新権限はもっていない。

问题的关键在于: 共用端末(多人共用)的Webブラウザ上保存了某一教务部员的利用者ID和密码。由于是共用端末,其他教务部员也可以使用同一台电脑。如果Webブラウザ保存了他人的利用者ID和密码,那么没有担当权限的教务部员就可以利用这些保存的凭证,冒充他人登录塾生管理系统,访问自己本不应有权限访问的塾生个人数据。

这正是选项オ所描述的风险:「塾生の個人データがアクセス権限をもたない教務部員によって不正にアクセスされる」(没有访问权限的教务部员不正访问塾生个人数据)。

为什么其他选项错误:

ア(通信盗聴): Webブラウザへのパスワード保存与通信盗听无关,盗听风险与保存密码的行为没有直接关联。

イ(共用端末の不正持ち出し): 端末被物理盗取是一种风险,但监査部指摘的是Webブラウザにパスワードを保存しているという具体行为带来的风险,与端末本身被带走没有直接关联。

ウ(情報システム部員によるアクセス権限の不正変更): 图1明确说明「共用端末のパスワード及び塾生管理システムの利用者のアクセス権限は情報システム部が設定,変更できる」,这是信息系统部的正常权限,与Webブラウザへのパスワード保存没有关联。

エ(教務部員による共用端末パスワードの不正変更): 共用端末のパスワード是由情報システム部管理的,教务部员无法更改,且此风险也与浏览器保存密码无关。

因此,Webブラウザに利用者IDとパスワードを保存することで生じる最も直接的なリスクは、共用端末を使用する他の教務部員がブラウザに保存されたパスワードを利用して,担当外の塾生の個人データに不正アクセスできることであり、正解はオである。

サンプル問題 - 57

A社は従業員600名の投資コンサルティング会社である。東京の本社には,情報システム部,監査部などの管理部門があり,関西にB支店がある。B支店の従業員は10名である。

B支店では,情報システム部が運用管理しているファイルサーバを使用しており,顧客情報を含むファイルを一時的に保存する場合がある。その場合,ファイルのアクセス権は,当該ファイルを保存した従業員が最小権限の原則に基づいて設定する。今年,B支店では,従業員にヒアリングを行い,ファイルのアクセス権がそのとおりに設定されていることを確認した。

〔自己評価の実施〕

A社では,1年に1回,監査部が各部門に,評価項目を記載したシート(以下,自己評価シートという)を配布し,自己評価の実施と結果の提出を依頼している。

B支店で情報セキュリティリーダーを務めるC氏は,監査部から送付されてきた自己評価シートに従って,職場の状況を観察したり,従業員にヒアリングしたりして評価した。自己評価シートの評価結果は図1の判定ルールに従って記入する。C氏が作成したB支店の評価結果を表1に示す。

| ・評価項目どおりに実施している場合:"OK" ・評価項目どおりには実施していないが,代替コントロールによって,"OK"の場合と同程度にリスクが低減されていると考えられる場合:"(OK)"(代替コントロールを具体的に評価根拠欄に記入する。) ・評価項目どおりには実施しておらず,かつ,代替コントロールによって評価項目に関するリスクが抑えられていないと考えられる場合:"NG" ・評価項目に関するリスクがそもそも存在しない場合:"NA" |

図1 評価結果の判定ルール

表1 B支店の評価結果(抜粋)

| No. | 評価項目 | 評価結果 | 評価根拠 |

|---|---|---|---|

| 10 | (省略) | OK | (省略) |

| 19 | ファイルサーバ上の顧客情報のアクセス権は最小権限の原則に基づいて設定されている。 | a | |

| 25 | (省略) | OK | (省略) |

設問 表1中の a に入れる字句はどれか。解答群のうち,最も適切なものを選べ。

| 評価結果 | 評価根拠 | |

|---|---|---|

| ア | OK | アクセス権の設定状況が適切であることを確認した。 |

| イ | OK | アクセス権を適切に設定するルールが存在することを確認した。 |

| ウ | OK | ファイルサーバは情報システム部が運用管理している。 |

| エ | NA | 顧客情報をファイルサーバに保存することは禁止されている。 |

正解:ア

本题考察的是自己評価シートの評価根拠の適切性。

题目的核心在于理解"OK"这个评价结果需要什么样的评价根据才算合理。

根据图1的判定规则,评价结果为"OK"的条件是「評価項目どおりに実施している場合」,即必须确认实际操作(実施状況)符合评价项目的要求。

评价项目No.19是:「ファイルサーバ上の顧客情報のアクセス権は最小権限の原則に基づいて設定されている。」

此外,题目中已明确说明:「今年,B支店では,従業員にヒアリングを行い,ファイルのアクセス権がそのとおりに設定されていることを確認した。」这意味着C氏通过对员工进行听取调查,确认了实际的访问权限设定状况是否符合最小权限原则。

为什么选ア:

选项ア的评价根据是「アクセス権の設定状況が適切であることを確認した」,即确认了访问权限的实际设定情况是否妥当。这与判定"OK"的条件完全吻合——C氏通过员工ヒアリング亲自确认了实际设定状况,因此评价结果为"OK",评价根据为"确认了设定状况"是最合理的。

为什么其他选项错误:

イ(アクセス権を適切に設定するルールが存在することを確認した): 仅确认"规则存在"并不等同于"评价项目得到实施"。评价项目要求的是实际的访问权限設定状況,而不是规则的存在与否。即使规则存在,若实际设定不符合规则,也无法判为"OK"。评价项目中问的是实际设定是否按最小权限原则执行,而非是否有相关规则。

ウ(ファイルサーバは情報システム部が運用管理している): ファイルサーバを情報システム部が管理していることは、アクセス権が最小権限の原則に基づいて設定されているという評価項目の確認とは無関係である。运营管理者是谁,与访问权限是否按最小权限原则设定是两回事。

エ(顧客情報をファイルサーバに保存することは禁止されている): 如果保存顾客信息被禁止,那么该评价项目的风险"そもそも存在しない",应判为"NA"。但题目已明确说明B支店实际上会将顾客信息临时保存在文件服务器上(「顧客情報を含むファイルを一時的に保存する場合がある」),因此"NA"的判定是错误的。

サンプル問題 - 58

国内外に複数の子会社をもつA社では,インターネットに公開するWebサイトについて,A社グループの脆弱性診断基準(以下,A社グループ基準という)を設けている。A社の子会社であるB社は,会員向けに製品を販売する Web サイト(以下,B社サイトという)を運営している。B社サイトは,会員だけがB社の製品やサービスを検索できる。会員の氏名,メールアドレスなどの会員情報も管理している。

B社では,11 月に情報セキュリティ活動の一環として,A社グループ基準を基に自己点検を実施し,その結果を表1のとおりまとめた。

表1 B社自己点検結果(抜粋)

| 項番 | 点検項目 | A社グループ基準 | 点検結果 |

|---|---|---|---|

| (一) | Web アプリケーションプログラム(以下,Web アプリという)に対する脆弱性診断の実施 | ・インターネットに公開している Web サイトについて,Web アプリの新規開発時,及び機能追加時に行う。 ・機能追加などの変更がない場合でも,年1回以上行う。 | ・3年前にB社サイトをリリースする1か月前に,Web アプリに対する脆弱性診断を行った。リリース以降は実施していない。 ・3年前の脆弱性診断では,軽微な脆弱性が2件検出された。 |

| (二) | OS 及びミドルウェアに対する脆弱性診断の実施 | ・インターネットに公開している Web サイトについて,年1回以上行う。 | ・毎年4月及び 10 月に,B社サイトに対して行っている。 ・今年4月の脆弱性診断では,脆弱性が3件検出された。 |

| (三) | 脆弱性診断結果の報告 | ・Web アプリ,OS 及びミドルウェアに対する脆弱性診断を行った場合,その結果を,診断後2か月以内に各社の情報セキュリティ委員会に報告する。 | ・3年前に Web アプリに対する脆弱性診断を行った2週間後に,結果を情報セキュリティ委員会に報告した。 ・OS 及びミドルウェアに対する脆弱性診断の結果は,4月と 10 月それぞれの月末の情報セキュリティ委員会に報告した。 |

| (四) | 脆弱性診断結果の対応 | ・Web アプリ,OS 及びミドルウェアに対する脆弱性診断で,脆弱性が発見された場合,緊急を要する脆弱性については,速やかに対応し,その他の脆弱性については,診断後,1か月以内に対応する。指定された期限までの対応が困難な場合,対応の時期を明確にし,最高情報セキュリティ責任者(CISO)の承認を得る。 | ・3年前に検出した Web アプリの脆弱性2件について,B社サイトのリリースの1週間前に対応した。 ・今年4月に検出した OS 及びミドルウェアに対する脆弱性のうち,2件は翌日に対応した。残り1件は,恒久的な対策は来年1月のB社サイトの更改時に対応するものとし,それまでは,設定変更による暫定対策をとるという対応計画について,脆弱性診断の 10 日後に CISO の承認を得た。 |

設問 表1中の自己点検の結果のうち,A社グループ基準を満たす項番だけを全て挙げた組合せを,解答群の中から選べ。

解答群

| ア (一),(二) | イ (一),(二),(三) |

| ウ (一),(二),(三),(四) | エ (一),(二),(四) |

| オ (一),(三),(四) | カ (一),(四) |

| キ (二),(三) | ク (二),(三),(四) |

| ケ (三),(四) |

正解:ク

本题的解题思路是逐一判断各项番的点检结果是否满足A社グループ基准。

(一)不满足基准(NG): 基准要求每年至少实施1次Webアプリ脆弱性诊断。但点检结果显示3年前上线前实施了1次,上线后再未实施,连续3年未满足年1次的要求。

(二)满足基准(OK): 基准要求年1回以上。点检结果显示每年4月和10月各实施1次,完全满足。

(三)满足基准(OK): 基准要求诊断后2个月以内报告。Webアプリ的结果在2周后报告,OS・中间件的结果在当月末报告,均满足2个月以内的要求。

(四)满足基准(OK): 基准要求紧急漏洞速やか対応、其他漏洞1か月以内対応,困难时须明确时期并获得CISO批准。点检结果:2件紧急漏洞次日处置,剩余1件虽超期但已采取暂定对策并在诊断10天后获得CISO批准,满足基准。

满足基准的项番为(二)、(三)、(四),正解为ク。

サンプル問題 - 59

A社は従業員200名の通信販売業者である。一般消費者向けに生活雑貨,ギフト商品などの販売を手掛けている。取扱商品の一つである商品Zは,Z販売課が担当している。

〔Z販売課の業務〕

現在,Z販売課の要員は,商品Zについての受注管理業務及び問合せ対応業務を行っている。商品Zについての受注管理業務の手順を図1に示す。

| 商品Zの顧客からの注文は電子メールで届く。 (1)入力 販売担当者は,届いた注文(変更,キャンセルを含む)の内容を受注管理システム 1)(以下,Jシステムという)に入力し,販売責任者 2) に承認を依頼する。 (2)承認 販売責任者は,注文の内容とJシステムへの入力結果を突き合わせて確認し,問題がなければ承認する。問題があれば差し戻す。 注1) A社情報システム部が運用している。利用者は,販売責任者,販売担当者などである。 注2) Z販売課の課長1名だけである。 |

図1 受注管理業務の手順

〔Jシステムの操作権限〕

Z販売課では,Jシステムについて,次の利用方針を定めている。

〔方針1〕 ある利用者が入力した情報は,別の利用者が承認する。

〔方針2〕 販売責任者は,Z販売課の全業務の情報を閲覧できる。

Jシステムでは,業務上必要な操作権限を利用者に与える機能が実装されている。

この度,商品Zの受注管理業務が受注増によって増えていることから,B社に一部を委託することにした(以下,商品ZのB社販売担当者といい,商品ZのB社販売担当者の入力結果をチェックするB社従業員を商品ZのB社販売責任者という)。

委託に当たって,Z販売課は情報システム部にJシステムに関する次の要求事項を伝えた。

〔要求1〕 B社が入力した場合は,A社が承認する。

〔要求2〕 A社の販売担当者が入力した場合は,現状どおりにA社の販売責任者が承認する。

上記を踏まえ,情報システム部は今後の各利用者に付与される操作権限を表1にまとめた。

表1 操作権限案

| 利用者 | Jシステム | ||

|---|---|---|---|

| 閲覧 | 入力 | 承認 | |

| a | ○ | ○ | |

| (省略) | ○ | ○ | |

| (省略) | ○ | ||

| (省略) | ○ | ○ | |

注記 ○は,操作権限が付与されることを示す。

設問 表1中の a に入れる適切な字句を解答群の中から選べ。

解答群

- ア Z販売課の販売責任者

- イ Z販売課の販売担当者

- ウ Z販売課の要員

- エ 商品ZのB社販売責任者

- オ 商品ZのB社販売担当者

正解:ア

本题的核心在于根据〔方針1〕〔方針2〕以及〔要求1〕〔要求2〕,分析表1中a对应的利用者需要拥有「閲覧」和「承認」权限,而没有「入力」权限。

分析表1中「a」行的权限特征:

表1中,「a」行拥有「閲覧」和「承認」两个权限,但没有「入力」权限。

根据各方针和要求逐一分析:

- 〔方針1〕:ある利用者が入力した情報は,別の利用者が承認する。即输入者和承认者必须是不同的人,承认者本身不能输入。

- 〔方針2〕:販売責任者は,Z販売課の全業務の情報を閲覧できる。販売責任者需要拥有闭览全部业务信息的权限。

- 〔要求2〕:A社の販売担当者が入力した場合は,A社の販売責任者が承認する。即A社の販売責任者负责对A社販売担当者的输入内容进行承认。

- 〔要求1〕:B社が入力した場合は,A社が承認する。即B社输入的内容由A社来承认。

综合以上条件,「a」行的利用者:

- 拥有「閲覧」权限(符合方針2,販売責任者能閲覧全業務信息)

- 拥有「承認」权限(符合要求2,販売責任者对A社販売担当者的输入进行承认)

- 没有「入力」权限(符合方針1,承认者不输入,分离制约原则)

此外,根据要求1,B社输入后也由A社承认,而A社负责承认的自然是A社の販売責任者(即Z販売課の販売責任者,即课长)。

为什么其他选项错误:

イ(Z販売課の販売担当者): 販売担当者是输入者,其权限应为「閲覧」和「入力」,不应有「承認」权限(方針1要求输入者和承认者分离)。

ウ(Z販売課の要員): 要員泛指Z販売課所有成员,范围过广,且无法对应拥有「閲覧+承認」但无「入力」的具体权限组合。

エ(商品ZのB社販売責任者): B社販売責任者是B社方面负责核查B社販売担当者输入结果的人,其在A社Jシステム中的角色应为「閲覧+入力」(核查并录入),承认权在A社方,不在B社。

オ(商品ZのB社販売担当者): B社販売担当者是输入作业的执行者,其权限应为「閲覧+入力」,不应有「承認」权限。

因此,拥有「閲覧」和「承認」权限而无「入力」权限的利用者是Z販売課の販売責任者,正解为ア。

サンプル問題 - 60

A社は輸入食材を扱う商社である。ある日,経理課のB課長は,A社の海外子会社であるC社のDさんから不審な点がある電子メール(以下,メールという)を受信した。B課長は,A社の情報システム部に調査を依頼した。A社の情報システム部がC社の情報システム部と協力して調査した結果を図1に示す。

| 1 B課長へのヒアリング並びに受信したメール及び添付されていた請求書からは,次が確認された。 [項番1] Dさんが早急な対応を求めたことは今まで1回もなかったが,メール本文では送金先の口座を早急に変更するよう求めていた。 [項番2] 添付されていた請求書は,A社がC社に支払う予定で進めている請求書であり,C社が3か月前から利用開始したテンプレートを利用したものだった。 [項番3] 添付されていた請求書は,振込先が,C社が所在する国ではない国にある銀行の口座だった。 [項番4] 添付されていた請求書が作成されたPCのタイムゾーンは,C社のタイムゾーンとは異なっていた。 [項番5] メールの送信者(From)のメールアドレスには,C社のドメイン名とは別の類似するドメイン名が利用されていた。 [項番6] メールの返信先(Reply-To)はDさんのメールアドレスではなく,フリーメールのものであった。 [項番7] メール本文では,B課長とDさんとの間で6か月前から何度かやり取りしたメールの内容を引用していた。 2 不正ログインした者が,以降のメール不正閲覧の発覚を避けるために実施したと推察される設定変更がDさんのメールアカウントに確認された。 |

図1 調査の結果(抜粋)

設問 B課長に疑いをもたれないようにするためにメールの送信者が使った手口として考えられるものはどれか。図1に示す各項番のうち,該当するものだけを全て挙げた組合せを,解答群の中から選べ。

| ア [項番1],[項番2],[項番3] | イ [項番1],[項番2],[項番6] |

| ウ [項番1],[項番4],[項番6] | エ [項番1],[項番4],[項番7] |

| オ [項番2],[項番3],[項番6] | カ [項番2],[項番5],[項番7] |

| キ [項番3],[項番4],[項番5] | ク [項番3],[項番5],[項番7] |

| ケ [項番4],[項番5],[項番6] | コ [項番5],[項番6],[項番7] |

正解:カ

本题的核心在于区分「令B课长产生怀疑的线索」和「攻击者为了不被怀疑而使用的手段」。题目中的各项番,有些是攻击者故意为之的伪装手法,有些则是暴露攻击者身份的破绽。

前提:攻击者如何获取信息

根据图1第2条,不正登录D邮件账户的人,为了掩盖后续的非法访问,对D的邮件账户进行了设置变更。这说明攻击者在发送诈骗邮件前,已经非法侵入了D的邮件账户,从而能够:

- 读取B课长与D之间的历史往来邮件内容

- 获知C社正在使用的请求书(发票)模板样式

[項番2] 是「避免被怀疑」的手段(正确):

添付されていた請求書は,A社がC社に支払う予定で進めている請求書であり,C社が3か月前から利用開始したテンプレートを利用したものだった。攻击者通过非法侵入D的邮件账户,获取了C社最新版的请求书模板(3个月前开始使用),并将其用于伪造发票。使用真实模板的发票更难被识别为伪造,是典型的降低怀疑的手法。

[項番5] 是「避免被怀疑」的手段(正确):

メールの送信者(From)のメールアドレスには,C社のドメイン名とは別の類似するドメイン名が利用されていた。攻击者使用了与C社域名相似(但不同)的域名发送邮件,即「域名仿冒(domain spoofing)」技术。目的是让B课长一眼看去误以为邮件来自C社,从而降低怀疑。

[項番7] 是「避免被怀疑」的手段(正确):

メール本文では,B課長とDさんとの間で6か月前から何度かやり取りしたメールの内容を引用していた。攻击者通过非法访问D的邮件账户,读取了B课长与D之间6个月以来真实的邮件往来内容,并在伪造邮件中引用这些内容。引用真实的历史对话是为了增加可信度,让B课长更难产生怀疑。

其他项番为什么不是「避免被怀疑」的手段:

[項番1]:Dさんが早急な対応を求めたことは今まで1回もなかった,却在邮件中要求立即变更汇款账户,这反而是增加怀疑的异常行为(紧迫感催促是诈骗常见手段,但与D以往习惯不符,容易引起警觉)。

[項番3]:振込先是C社所在国以外的国家的银行账户,这是暴露攻击者身份的破绽,会增加怀疑,而非减少。

[項番4]:请求书创建PC的时区与C社时区不同,同样是攻击者留下的破绽,会增加怀疑。

[項番6]:Reply-To不是D的邮件地址而是免费邮箱地址,这是会引起怀疑的异常设置,不是攻击者主动用来降低怀疑的手段。

综上,攻击者为了不让B课长产生怀疑而主动采用的手法是**[項番2](使用真实模板)、[項番5](使用相似域名)、[項番7](引用真实往来邮件),正解为カ**。

サンプル問題 - 公開1

問1 A社は,スマートフォン用のアプリケーションソフトウェアを開発・販売する従業員100名のIT会社である。A社には,営業部,開発部,情報システム部などがある。情報システム部には,従業員からの情報セキュリティに関わる問合せに対応する者(以下,問合せ対応者という)が所属している。

A社は,社内の無線LANだけに接続できるノートPC(以下,NPCという)を従業員に貸与している。A社の従業員は,NPCから社内ネットワーク上の共有ファイルサーバ,メールサーバなどを利用している。A社の従業員は,ファイル共有には,共有ファイルサーバ及びSaaS型のチャットサービスを利用している。

A社は,不審な点がある電子メール(以下,電子メールをメールといい,不審な点があるメールを不審メールという)を受信した場合に備えて,図1の不審メール対応手順を定めている。

| 【メール受信者の手順】 1 メールを受信した場合は,差出人や宛先のメールアドレス,件名,本文などを確認する。 2 少しでも不審メールの可能性がある場合は,添付ファイルを開封したり,本文中のURLをクリックしたりしない。 3 少しでも不審メールの可能性がある場合は,問合せ対応者に連絡する。 【問合せ対応者の手順】 (省略) |

図1 不審メール対応手順

ある日,不審メール対応手順が十分であるかどうかを検証することを目的とした,標的型攻撃メールへの対応訓練(以下,A訓練という)を,営業部を対象に実施することがA社の経営会議で検討された。営業部の情報セキュリティリーダであるB主任が,マルウェア感染を想定したA訓練の計画を策定し,計画は経営会議で承認された。

今回のA訓練では,PDFファイルを装ったファイルをメールに添付して,営業部員1人ずつに送信する。このファイルを開くとPCが擬似マルウェアに感染し,全文が文字化けしたテキストが表示される。B主任は,A訓練を実施した後,表1に課題と解決案をまとめて,後日,経営会議で報告した。

表1 課題と解決案(抜粋)

| 課題 No. | 課題 | 解決案 |

|---|---|---|

| 課題1 | 不審メールだと気付いた営業部員が,注意喚起するために部内の連絡用のメーリングリスト宛てに添付ファイルを付けたまま転送している。 | 不審メール対応手順の【メール受信者の手順】の3を,「少しでも不審メールの可能性がある場合は,問合せ対応者に連絡した上で, a 」に修正する。 |

| 課題2 | (省略) | (省略) |

設問 表1中の a に入れる字句はどれか。解答群のうち,最も適切なものを選べ。

- ア 注意喚起するために,同じ部の全従業員のメールアドレスを宛先として,添付ファイルを付けたまま,又は本文中のURLを記載したまま不審メールを転送する。

- イ 注意喚起するために,全従業員への連絡用のメーリングリスト宛てに添付ファイルを付けたまま,又は本文中のURLを記載したまま不審メールを転送する。

- ウ 添付ファイルを付けたまま,又は本文中のURLを記載したまま不審メールを共有ファイルサーバに保存して,同じ部の全従業員がアクセスできるようにし,メールは使わずに口答,チャット,電話などで同じ部の全従業員に注意喚起する。

- エ 問合せ対応者の指示がなくても,不審メールを問合せ対応者に転送する。

- オ 問合せ対応者の指示に従い,不審メールを問合せ対応者に転送する。

正解:オ

考察点与解题技巧: 处理可疑邮件时,应遵循「先联系负责人,再按指示操作」的原则;注意喚起不应通过转发附件或含URL邮件进行,以免扩大危害范围,正确做法是等待负责人指示后再行动。

本题考查不审メール(可疑邮件)对应手順的改善。课题1的问题在于,员工发现可疑邮件后,直接将附件原样转发给部门内邮件列表,这样做会将潜在的恶意附件或URL扩散给更多人。

分析解答群:

- ア・イ:依然是将可疑附件或URL通过邮件转发(只是收件人范围不同),并未解决传播风险,错误。

- ウ:将附件保存到文件服务器,虽然用非邮件方式通知,但仍让所有人可访问恶意文件,风险依然存在,错误。

- エ:在未得到问合せ対応者指示的情况下主动转发不审メール,可能导致恶意内容传播,错误。

- オ:在联系问合せ対応者之后,按照对方的指示转发不审メール。这样既确保了专业人员介入,又避免了未经判断就传播可疑内容,是正确做法。

原手順第3条是「少しでも不審メールの可能性がある場合は,問合せ対応者に連絡する」,改善后加入「問合せ対応者の指示に従い,不審メールを問合せ対応者に転送する」,使流程更完整:先联系 → 再按指示转发,防止员工自行扩散风险。

サンプル問題 - 公開2

国内外に複数の子会社をもつA社では,インターネットに公開するWebサイトについて,A社グループの脆弱性診断基準(以下,A社グループ基準という)を設けている。A社の子会社であるB社は,会員向けに製品を販売するWebサイト(以下,B社サイトという)を運営している。会員が2回目以降の配達先の入力を省略できるように,今年の8月,B社サイトにログイン機能を追加した。B社サイトは,会員の氏名,住所,電話番号,メールアドレスなどの会員情報も管理することになった。

B社では,11月に情報セキュリティ活動の一環として,A社グループ基準を基に自己点検を実施し,その結果を表1のとおりまとめた。

表1 B社自己点検結果(抜粋)

| 項番 | 点検項目 | A社グループ基準 | 点検結果 |

|---|---|---|---|

| (一) | Webアプリケーションプログラム(以下,Webアプリという)に対する脆弱性診断の実施 | ・インターネットに公開しているWebサイトについて,Webアプリの新規開発時,及び機能追加時に行う。 ・機能追加などの変更がない場合でも,年1回以上行う。 | ・毎年6月に,Webアプリに対する脆弱性診断を外部セキュリティベンダに依頼し,実施している。 ・今年は6月に脆弱性診断を実施し,脆弱性が2件検出された。 |

| (二) | OS及びミドルウェアに対する脆弱性診断の実施 | ・インターネットに公開しているWebサイトについて,年1回以上行う。 | ・毎年10月に,B社サイトに対して行っている。 ・今年10月の脆弱性診断では,軽微な脆弱性が4件検出された。 |

| (三) | 脆弱性診断結果の報告 | ・Webアプリ,OS及びミドルウェアに対する脆弱性診断を行った場合,その結果を,診断後2か月以内に各社の情報セキュリティ委員会に報告する。 | ・WebアプリRに対する診断の結果は,6月末の情報セキュリティ委員会に報告した。 ・OS及びミドルウェアに対する診断の結果は,脆弱性が軽微であることを考慮し,情報システム部内での共有にとどめた。 |

| (四) | 脆弱性診断結果の対応 | ・Webアプリ,OS及びミドルウェアに対する脆弱性診断で,脆弱性が発見された場合,緊急を要する脆弱性については,速やかに対応し,その他の脆弱性については,診断後,1か月以内に対応する。指定された期限までの対応が困難な場合,対応の時期を明確にし,最高情報セキュリティ責任者(CISO)の承認を得る。 | ・今年6月に検出したWebアプリの脆弱性2件について,1週間後に対応した。 ・今年10月に検出したOS及びミドルウェアの脆弱性4件について,2週間後に対応した。 |

設問 表1中の自己点検の結果のうち,A社グループ基準を満たす項番だけを全て挙げた組合せを,解答群の中から選べ。

解答群

| ア (一) | イ (一),(二) |

| ウ (一),(二),(三) | エ (一),(三) |

| オ (一),(四) | カ (二),(三),(四) |

| キ (二),(四) | ク (三) |

| ケ (三),(四) |

正解:キ

考察点与解题技巧: 判断是否满足基准时,需将「基准要求的所有条件」与「实际点检结果」逐项比对——仅满足部分条件(如只做了年次诊断但未在功能追加时诊断)即判为NG;报告义务中「仅在部内共享」不等于「向信息安全委员会报告」。

逐项分析各项番是否满足A社グループ基準:

(一)不满足基准(NG):

A社グループ基準要求Webアプリ脆弱性诊断在「新规开发时・功能追加时」以及「即使无变更也须年1次以上」实施。点检结果显示,B社每年6月实施诊断,满足年1次的要求,但今年8月新增了登录功能,未在功能追加时实施脆弱性诊断,因此该项不满足基准。

(二)满足基准(OK):

OS・ミドルウェアに対する脆弱性診断の基准为年1次以上。点检结果显示每年10月实施1次,满足要求。

(三)不满足基准(NG):

基准要求诊断结果须在诊断后2か月以内向各社の情報セキュリティ委員会报告。Webアプリ的诊断结果在6月末的信息安全委员会进行了报告,满足要求;但OS・ミドルウェアの诊断结果仅在情報システム部内共享,未向情報セキュリティ委員会报告,不满足基准。

(四)满足基准(OK):

基准要求脆弱性发现后,紧急脆弱性速やか対応,其他1か月以内対応。点检结果:Webアプリ脆弱性2件在1週間後対応,OS・ミドルウェア脆弱性4件在2週間後対応,均在1か月以内,满足基准。

满足基准的项番为(二)和(四),正解为キ。

サンプル問題 - 公開3

消費者向けの化粧品販売を行うA社では,電子メール(以下,メールという)の送受信にクラウドサービスプロバイダB社が提供するメールサービス(以下,Bサービスという)を利用している。A社が利用するBサービスのアカウントは,A社の情報システム部が管理している。

〔Bサービスでの認証〕

Bサービスでの認証は,利用者IDとパスワードに加え,あらかじめ登録しておいたスマートフォンの認証アプリを利用した2要素認証である。入力された利用者IDとパスワードが正しかったときは,スマートフォンに承認のリクエストが来る。リクエストを1分以内に承認した場合は,Bサービスにログインできる。

〔社外のネットワークからの利用〕

社外のネットワークから社内システム又はファイルサーバを利用する場合,従業員は貸与されたPCから社内ネットワークにVPN接続する。

〔PCでのマルウェア対策〕

従業員に貸与されたPCには,マルウェア対策ソフトが導入されており,マルウェア定義ファイルを毎日16時に更新するように設定されている。マルウェア対策ソフトは,毎日17時に,各PCのマルウェア定義ファイルが更新されたかどうかをチェックし,更新されていない場合は情報システム部のセキュリティ担当者に更新されていないことをメールで知らせる。

ある日の15時頃,販売促進部の情報セキュリティリーダであるC課長は,在宅で勤務していた部下のDさんから,メールに関する報告を受けた。報告を図1に示す。

| ・販売促進キャンペーンを委託しているE社のFさんから9時30分にメールが届いた。 ・Fさんとは直接会ったことがある。この数か月頻繁にやり取りもしていた。 ・そのメールは,これまでのメールに返信する形で作成されており,メールの本文には販売キャンペーンの内容やFさんがよく利用する挨拶文が記載されていた。 ・急ぎの対応を求める旨が記載されていたので,メールに添付されていたファイルを開いた。 ・メールの添付ファイルを開いた際,特に見慣れないエラーなどは発生せず,ファイルの内容も閲覧できた。 ・ファイルの内容を確認した後,返信した。 ・11時頃,DさんのスマートフォンにBサービスへの承認のリクエストが来たが,Bサービスにログインしたタイミングではなかったので,リクエストを承認しなかった。 ・12時まで急いでいた割にその後の返信がなく不審に思ったので,14時50分にFさんに電話で確認したところ,今日はメールを送っていないと言われた。 ・現在までのところ,PCの処理速度が遅くなったり,見慣れないウィンドウが表示されたりするなどの不具合や不審な事象は発生していない。 ・現在,PCは,インターネットには接続しているが,社内ネットワークへのVPN接続は切断している。 ・DさんはすぐにZ会社に向かうことは可能で,Dさんの自宅から会社までは1時間掛かる。 |

図1 Dさんからの報告

C課長は,DさんのPCがマルウェアに感染した可能性もあると考え,マルウェア感染による被害の拡大を防止するためにDさんに二つ指示をした。

設問 次の(一)~(五)のうち,Dさんへの指示として適切なものを二つ挙げた組合せを,解答群の中から選べ。

(一) Bサービスのパスワードを変更するように情報システム部に依頼する。

(二) PCのネットワーク接続を切断し,PCのフルバックアップを実施する。

(三) PCを会社に持参し,オフラインでマルウェア対策ソフトのマルウェア定義ファイルを最新に更新した後,フルスキャンを実施し,結果をC課長に報告する。

(四) 社内ネットワークにVPN接続した上で,ファイルサーバに添付ファイルをコピーする。

(五) メールに添付されていたファイルを再度開き,警告が表示されたり,PCに異常がみられたりするかどうかを確認し,結果をC課長に報告する。

| ア (一),(二) | イ (一),(三) |

| ウ (一),(四) | エ (一),(五) |

| オ (二),(三) | カ (二),(四) |

| キ (二),(五) | ク (三),(四) |

| ケ (三),(五) | コ (四),(五) |

正解:イ

考察点与解题技巧: 遭遇可疑邮件附件导致的疑似恶意软件感染时,正确响应顺序是:首先隔离设备(切断网络),再以离线方式更新防毒软件定义文件并全盘扫描,切勿二次打开可疑文件或连接内网。

(一) Bサービスのパスワードを変更するように情報システム部に依頼する → 适切:

图1显示,11时Dさん的智能手机收到了B服务的承认请求,但Dさん当时并未登录B服务,这说明攻击者已取得了Dさん的B服务利用者ID与密码,并尝试登录。虽然2要素认证阻止了实际登录,但账号凭证已泄露,因此必须立即变更密码以防止今后被登录,请求信息系统部变更密码是正确且必要的措施。

(三) PCを会社に持参し,オフラインでマルウェア対策ソフトのマルウェア定義ファイルを最新に更新した後,フルスキャンを実施する → 适切:

根据题意,マルウェア定義ファイルの更新时间是每日16时,而报告发生在15时前后,因此Dさん的PC的定义文件尚未更新至最新。若直接在网络连接状态下扫描,可能无法检测到最新的恶意软件。携带PC到公司,离线更新定义文件后再进行全盘扫描,能够在隔离网络的安全环境下对最新定义的恶意软件进行准确检测。

为什么其他选项错误:

(二)PCのネットワーク接続を切断し,PCのフルバックアップを実施する: 切断网络是正确的隔离措施,但若PC已感染恶意软件,对感染状态的PC进行备份会将恶意软件一同备份,反而存在风险,且题目要求的是防止被害扩大,备份并不是优先事项。

(四)社内ネットワークにVPN接続した上で,ファイルサーバに添付ファイルをコピーする: 在疑似感染的情况下,绝对不能连接社内网络。若PC已感染恶意软件,连接内网会导致感染扩散至整个组织,是非常危险的行为。

(五)メールに添付されていたファイルを再度開く: 再次打开可疑附件是绝对禁止的行为。即使第一次打开时没有明显异常,再次打开可能触发恶意代码执行,进一步扩大损害。

因此,C課長对Dさん的正确指示是**(一)变更B服务密码和(三)携PC到公司离线扫描**,正解为イ。

令和5年度 - 13

A社は,分析・計測機器などの販売及び機器を利用した試料の分析受託業務を行う分析機器メーカーである。A社では,図1の“情報セキュリティリスクアセスメント手順”に従い,年一度,情報セキュリティリスクアセスメントを行っている。

| ・情報資産の機密性,完全性,可用性の評価値は,それぞれ0〜2の3段階とする。 ・情報資産の機密性,完全性,可用性の評価値の最大値を,その情報資産の重要度とする。 ・脅威及び脆弱性の評価値は,それぞれ0〜2の3段階とする。 ・情報資産ごとに,様々な脅威に対するリスク値を算出し,その最大値を当該情報資産のリスク値として情報資産管理台帳に記載する。ここで,情報資産の脅威ごとのリスク値は,次の式によって算出する。 リスク値=情報資産の重要度×脅威の評価値×脆弱性の評価値 ・情報資産のリスク値のしきい値を5とする。 ・情報資産ごとのリスク値がしきい値以下であれば受容可能なリスクとする。 ・情報資産ごとのリスク値がしきい値を超えた場合は,保有以外のリスク対応を行う。 |

図1 情報セキュリティリスクアセスメント手順

Bさんは,年次の情報セキュリティリスクアセスメントを行い,結果を情報資産管理台帳に表1のとおり記載した。

表1 A社の情報資産管理台帳(抜粋)

| 情報資産 | 機密性の評価値 | 完全性の評価値 | 可用性の評価値 | 情報資産の重要度 | 脅威の評価値 | 脆弱性の評価値 | リスク値 |

|---|---|---|---|---|---|---|---|

| (一)従業員の健康診断の情報 | 2 | 2 | 2 | (省略) | 2 | 2 | (省略) |

| (二)行動規範などの社内ルール | 1 | 2 | 1 | (省略) | 1 | 1 | (省略) |

| (三)自社Webサイトに掲載している会社情報 | 0 | 2 | 2 | (省略) | 2 | 2 | (省略) |

| (四)分析結果の精度を向上させるために開発した技術 | 2 | 2 | 1 | (省略) | 2 | 1 | (省略) |

設問 表1中の各情報資産のうち,保有以外のリスク対応を行うべきものはどれか。該当するものだけを全て挙げた組合せを,解答群の中から選べ。

| ア (一),(二) | イ (一),(二),(三) |

| ウ (一),(二),(四) | エ (一),(三) |

| オ (一),(三),(四) | カ (一),(四) |

| キ (二),(三) | ク (二),(三),(四) |

| ケ (二),(四) | コ (三),(四) |

正解:エ

根据图1规则,判断是否需要“保有以外のリスク対応”的关键是:リスク値がしきい値(5)を超えるかどうか。超过5就必须采取回避、低减、转移等“保有以外”对策;5及以下则可受容(保有)。

逐项计算与判断如下:

- (一)従業員の健康診断の情報:重要度2,脅威2,脆弱性2,リスク値=2×2×2=8,8>5,需要保有以外对应。

- (二)行動規範などの社内ルール:重要度2,脅威1,脆弱性1,リスク値=2×1×1=2,2≤5,可受容。

- (三)自社Webサイトに掲載している会社情報:重要度2,脅威2,脆弱性2,リスク値=2×2×2=8,8>5,需要保有以外对应。

- (四)分析結果の精度を向上させるために開発した技術:重要度2,脅威2,脆弱性1,リスク値=2×2×1=4,4≤5,可受容。

因此,超过阈值、应进行“保有以外のリスク対応”的只有(一)和(三),对应选项エ。

令和5年度 - 14

A社は旅行商品を販売しており,業務の中で顧客情報を取り扱っている。A社が保有する顧客情報は,A社のファイルサーバ1台に保存されている。ファイルサーバは,顧客情報を含むフォルダにある全てのデータを磁気テープに毎週土曜日にバックアップするよう設定されている。バックアップは2世代分が保存され,ファイルサーバの隣にあるキャビネットに保管されている。

A社では年に一度,情報セキュリティに関するリスクの見直しを実施している。情報セキュリティリーダーであるE主任は,A社のデータ保管に関するリスクを見直して図1にまとめた。

| 1. (省略) 2. (省略) 3. (省略) 4. バックアップ対象とするフォルダの設定ミスによって,データが復旧できなくなる。 |

図1 A社のデータ保管に関するリスク(抜粋)

E主任は,図1の4のリスクを低減するための対策を検討し,効果が期待できるものを選んだ。

設問 次の対策のうち,効果が期待できるものを二つ挙げた組合せを,解答群の中から選べ。

(一) 週1回バックアップを取得する代わりに,毎日1回バックアップを取得して7世代分保存する。

(二) バックアップ後に,磁気テープ中のファイルのリストと,ファイルサーバのバックアップ対象ファイルのリストとを比較し,合致しているかを確認する。

(三) バックアップ対象とするフォルダの設定を,必ず2名で行うようにする。

(四) バックアップ用の媒体を磁気テープから外付けハードディスクに変更する。

(五) バックアップを二組み取得し,うち一組みを遠隔地に保管する。

解答群

| ア (一),(二) | イ (一),(三) | ウ (一),(四) |

| エ (一),(五) | オ (二),(三) | カ (二),(四) |

| キ (二),(五) | ク (三),(四) | ケ (三),(五) |

| コ (四),(五) |

正确答案:オ

各对策分析如下:

风险4是"备份目标文件夹配置错误,导致数据无法恢复"。因此,要降低该风险,应从两点判断:①防止配置错误;②发现配置错误。

(一)每天备份并保留7代(×): 提高备份频率可以降低数据丢失风险,但不能直接应对"文件夹配置错误"。如果配置本身错了,即使每天备份也仍然备份不到正确数据。

(二)备份后比对文件列表(○): 备份后,将磁带中的文件列表与应备份文件列表进行比对,可发现因配置错误导致的备份遗漏,效果有效。

(三)文件夹配置由2人执行(○): 由两人进行配置与复核,可在操作阶段发现并纠正错误,能有效预防配置错误。

(四)将介质改为外接硬盘(×): 更换备份介质与"文件夹配置错误"无直接关系。介质改变后,配置错误仍会导致同样问题。

(五)备份一份异地保管(×): 异地保管有助于应对灾害,但不能解决"文件夹配置错误"。若源备份内容就不完整,异地副本同样不完整。

令和5年度 - 15

消費者向けの化粧品販売を行うA社では,電子メール(以下,メールという)の送受信にクラウドサービスプロバイダB社が提供するメールサービス(以下,Bサービスという)を利用している。A社が利用するBサービスのアカウントは,A社の情報システム部が管理している。

[Bサービスでの認証]

Bサービスでの認証は,利用者IDとパスワードに加え,あらかじめ登録しておいたスマートフォンの認証アプリを利用した2要素認証である。入力された利用者IDとパスワードが正しかったときは,スマートフォンに承認のリクエストが来る。リクエストを1分以内に承認した場合は,Bサービスにログインできる。

[社外のネットワークからの利用]

社外のネットワークから社内システム又はファイルサーバを利用する場合,従業員は貸与されたPCから社内ネットワークにVPN接続する。

[PCでのマルウェア対策]

従業員に貸与されたPCには,マルウェア対策ソフトが導入されており,マルウェア定義ファイルを毎日16時に更新するように設定されている。マルウェア対策ソフトは,毎日17時に,各PCのマルウェア定義ファイルが更新されたかどうかをチェックし,更新されていない場合は情報システム部のセキュリティ担当者に更新されていないことをメールで知らせる。

[メールに関する報告]

ある日の15時頃,販売促進部の情報セキュリティリーダーであるC課長は,在宅で勤務していた部下のDさんから,メールに関する報告を受けた。報告を図1に示す。

| ・販売促進キャンペーンを委託しているE社のFさんから9時30分にメールが届いた。 ・Fさんとは直接会ったことがある。この数か月頻繁にやり取りもしていた。 ・そのメールは,これまでのメールに返信する形で作成されており,メールの本文には販売キャンペーンの内容やFさんがよく利用する挨拶文が記載されていた。 ・急ぎの対応を求める旨が記載されていたので,メールに添付されていたファイルを開いた。 ・メールの添付ファイルを開いた際,特に見慣れないエラーなどは発生せず,ファイルの内容も閲覧できた。 ・ファイルの内容を確認した後,返信した。 ・11時頃,DさんのスマートフォンにBサービスにログインしようとしたタイミングではなかったので,リクエストを承認しなかった。 ・12時まで急いでいた割にその後の返信がなく不審に思ったので,14時50分にFさんに電話で確認したところ,今日はメールを送っていないと言われた。 ・現在までのところ,PCの処理速度が遅くなったり,見慣れないウィンドウが表示されたりするなどの不具合や不審な事象は発生していない。 ・現在,PCは,インターネットには接続しているが,社内ネットワークへのVPN接続は切断している。 ・DさんはすぐにPCを会社に持参することは可能で,Dさんの自宅から会社までは1時間掛かる。 |

図1 Dさんからの報告

C課長は,すぐにPCを会社に持参し,オフラインでマルウェア対策ソフトの定義ファイルを最新版に更新した後,フルスキャンを実施するよう,Dさんに指示をした。スキャンを実行した結果,DさんのPCからマルウェアが検出された。このマルウェアは,マルウェア対策ソフトのベンダーが9時に公開した最新の定義ファイルで検出可能であることが判明した。

A社では,今回のマルウェア感染による情報セキュリティインシデントの問題点を整理し,再発を防止するための対策を講じることにした。

設問 A社が講じることにした対策はどれか。解答群のうち,最も適切なものを選べ。

- ア PCが起動したらすぐに自動的にVPN接続するように,PCを構成する。

- イ これまでメールをやり取りしたことがない差出人からメールを受信した場合は,添付されているファイルを開かず,すぐに削除するよう社内ルールに定める。

- ウ マルウェア定義ファイルは,10分ごとに更新されるように,マルウェア対策ソフトの設定を変更する。

- エ マルウェア定義ファイルは,8時にも更新されるように,マルウェア対策ソフトの設定を変更する。

- オ メールに添付されたファイルを開く場合は,一旦PCに保存し,マルウェア対策ソフトでスキャンを実行してから開くよう社内ルールに定める。

正解:ウ

本题的核心在于分析此次恶意软件感染事件的时间线,找到能让杀毒软件在用户打开恶意附件前及时获取到最新病毒定义的对策。

事件经过分析:

- 能检测该恶意软件的最新定义文件由杀软厂商于9时公开。

- D于9时30分打开了附件,导致PC感染了恶意软件。

- A社的PC设置为每天16时才更新定义文件。

- 因此,在9时30分这个时间点,PC上的杀毒软件还没有获取到9时公开的最新定义,无法识别该恶意软件。

为什么选ウ: 将定义文件的更新频率修改为每10分钟更新一次。如果采用这个设定,厂商在9时发布最新定义后,PC最迟在9时10分左右就会完成自动更新。那么当D在9时30分打开附件时,杀毒软件已经具备了最新的防护能力,就可以成功拦截该恶意软件,防止感染。

为什么其他选项错误:

エ(设定为8时也进行更新): 如果每天8时和16时更新,那么厂商9时发布的定义文件,依然要等到当天的16时才能被PC下载获取。D在9时30分打开附件时,PC仍处于没有最新定义的“空窗期”,依然会被感染,该对策无法防止事件再发。

ア(PC启动时自动VPN连接): VPN连接用于访问公司内网,与恶意软件定义文件更新是否及时无关,无法防止此类感染事件。

イ(未有过往来的发件人邮件不开附件): 报告指出D和F之前有频繁往来,而且此次诈骗邮件是以历史真实邮件的「返信(回复)形式」伪造的。D完全有理由相信这是F发来的邮件,该内部规则对此场景无效。

オ(保存到PC后先扫描再打开): D打开附件时(9时30分),PC上的定义文件是旧版本,无法检测该恶意软件。即使遵守规则先手动扫描再打开,旧定义文件扫描结果也会显示“安全”,D仍会打开文件导致感染,该对策无效。

令和6年度 - 13

A社は,従業員100名の食品製造・販売会社である。A社では,営業部が取り扱う顧客情報をX社のSaaSであるX顧客管理サービス(以下,Xサービスという)を利用して管理している。また,A社は,Xサービスの不正アクセス対策として,XサービスへのログインはA社の社内ネットワークからだけ許可しており,A社の社外からはできないように設定している。

Xサービスに備わっている不正ログインを防止するための機能と,A社がXサービスに適用している現在の設定を表1に示す。

| 不正ログインを防止するための機能 | 現在の設定 | |

|---|---|---|

| 機能1 | 指定したIPアドレスからアクセスした場合だけ,ログインできるよう制限する。 | 有効1) |

| 機能2 | 利用者IDとパスワードによって認証する。 | 有効 |

| 機能3 | 英字,数字,記号の3種類全てを含む8文字以上のパスワードを強制する。 | 有効 |

| 機能4 | ワンタイムパスワードによって認証する。 | 無効 |

| 機能5 | ログイン画面にCAPTCHAを表示し,回答させる。 | 無効 |

注1) A社が使用しているグローバルIPアドレスを指定している。

A社では,昨今の社会情勢を鑑みて,営業部員を対象にテレワーク制度の導入を検討することにした。社外からもXサービスを利用できるようにしたい。また,社外から不正アクセスされるリスクを低減するために,利用者認証を強化したい。そこで,機能1〜5の設定について,必要な変更を二つ実施することにした。

設問 A社が実施することにした設定変更の組合せはどれか。解答群のうち,最も適切なものを選べ。

| 有効から無効に変更する機能 | 無効から有効に変更する機能 | |

|---|---|---|

| ア | 機能1 | 機能4 |

| イ | 機能1 | 機能5 |

| ウ | 機能2 | 機能4 |

| エ | 機能2 | 機能5 |

| オ | 機能3 | 機能4 |

| カ | 機能3 | 機能5 |

正解:ア

当テレワーク导入时,需要禁用IP限制(机能1)并启用更强的认证手段(机能4:OTP);解题关键在于理解:社外访问必须解除IP白名单限制,同时用多因素认证补偿由此带来的安全风险。

解题分析:

机能1(IP地址限制)→ 必须无效化: 当前设定为只允许A社社内网络的全局IP地址访问Xサービス。若要让营业部员在社外(家庭、外出等)也能使用Xサービス,就必须解除这个IP地址限制,否则社外登录根本无法实现。

机能4(ワンタイムパスワード)→ 必须有效化: 解除IP限制后,任何人从任何网络都能尝试登录,安全风险大幅提升。为补偿这一风险、强化用户认证,应启用一次性密码(OTP)作为多因素认证,即使密码泄露,攻击者也无法登录。

为什么不选其他选项:

イ(机能1无效 + 机能5有效): 机能5(CAPTCHA)仅用于区分人类和机器人,防止自动化暴力破解,但不能验证用户身份,认证强化效果远低于OTP。

ウ/エ(机能2无效): 机能2是最基础的「用户ID+密码认证」,将其无效化意味着完全取消密码验证,任何人都可登录,安全性极度恶化,不可选。

オ/カ(机能3无效): 机能3强制使用高强度密码(含英字・数字・记号,8位以上),将其无效化会降低密码强度,与「强化认证」的目标背道而驰。

令和6年度 - 14

A社は医療品の販売を行う従業員100名の企業である。営業部では,オンプレミスのデータベースに顧客情報を格納している。

営業部では,図1に示すバックアップポリシーを順守している。

| 1. | データベースは毎週日曜日にフルバックアップを,それ以外の日は毎日の増分バックアップを毎日,別のテープメディアに取得する。 |

| 2. | バックアップは1週間分保存する。 |

| 3. | データベースの目標復旧時点(RPO)は24時間とする。 |

| 4. | バックアップからの目標復旧時間(RTO)は6時間とする。 |

| 5. | バックアップを保存しているテープメディア(以下,バックアップテープという)は鍵付きのキャビネットに保管する。 |

| 6. | バックアップはシステムを停止せずに取得する。 |

図1 営業部におけるバックアップポリシー

先日,金曜日に営業部では,アプリケーションの不具合によってデータベースの内部構造の破損(以下,論理破損という)が生じたので,データベースを復旧する必要が生じた。しかし,火曜日のバックアップテープが物理的に破損していたので,データベースをバックアップポリシーどおりには復旧できなかった。

そのため,営業部の情報セキュリティリーダーであるB課長は,論理破損が起き,かつ,バックアップテープが物理的に破損していたとしてもデータベースを復旧できるようにする再発防止策を検討し,効果の高いものを選んだ。

設問 B課長が選んだ再発防止策はどれか。解答群のうち,最も適切なものを選べ。

| ア | DBMSをIaaS上に構築したサーバで稼働させ,データベースもIaaS上に格納する。 |

| イ | データベースのレプリケーションを行って,データベースのコピーを確保する。 |

| ウ | データベースを格納しているディスクをRAID5構成にする。 |

| エ | テープメディアに加え,NASにもバックアップを1週間分保存する。 |

| オ | 毎日1回システムを停止させ,フルバックアップを取得する。 |

正解:エ

当バックアップ媒体が物理破损时,需要通过增加备份存储介质(NAS)来对抗单点故障;解题关键在于同时满足两个条件:能恢复「论理破损」(需要备份)且能应对「备份磁带物理破损」(需要多介质冗余)。

解题分析:

故障场景分析: 两个问题并发——①金曜日数据库发生论理破损(需从备份恢复);②火曜日的备份磁带物理破损(导致恢复链断裂,无法按RPO=24小时恢复)。再发防止策需同时解决这两个问题。

エ(テープ+NASの二重保存)→ 正解: 将备份同时保存到磁带和NAS两种介质。即使某一磁带物理破损,仍可从NAS上的相同时间点备份进行恢复,完全解决两个问题。多介质冗余是应对物理媒体故障的根本对策。

为什么不选其他选项:

ア(IaaS移行): 将数据库迁移至IaaS可获得云端高可用性,但题目聚焦于「论理破損 + 备份磁带物理破损」的组合场景。IaaS本身不能直接解决备份磁带已损坏的问题,且与现有备份策略的关系不明确。

イ(レプリケーション): 数据库复制仅同步当前数据状态。论理破损发生时,破损数据会实时同步到副本,导致副本同样损坏,无法用于恢复到破損前的状态,不能解决论理破损问题。

ウ(RAID5): RAID5提供硬盘物理故障的冗余保护,但无法防止论理破損(软件/数据逻辑层面的破损),因为所有磁盘上的数据同步损坏。

オ(毎日フルバックアップ): 每天停机做全量备份可缩短RPO,但存储介质仍只有磁带一种,若磁带物理破损,问题依然存在,未解决「テープ物理破損」这一根本缺陷。

令和6年度 - 15

A社は,飲食店へのコンサルティングを行う従業員50名の企業である。A社の全てのPCでは,マルウェア対策ソフト(以下,Xソフトという)が有効にされている。ある日,総務部の情報セキュリティリーダーであるC課長は,部下のDさんから,次の連絡を受けた。

- A社のPCのWebブラウザでWebサイトを閲覧していたところ,PCがマルウェアに感染しているとの警告画面(以下,警告画面という)が全画面に表示された。

- 警告画面が表示されたあと何もPCの操作をせずに直ちにC課長に連絡をした。

C課長は,情報システム部に報告した。情報システム部はDさんのPCを確認し,数時間後,図1のとおり報告した。

| 1. | 警告画面には,次が表示されていた。 ・Xソフトの製品のロゴ ・マルウェアを削除するためのツールをインストールする指示 ・サポートが必要な場合の電話番号とチャットウィンドウ |

| 2. | 念のため,XソフトをつかってDさんのPCをスキャンしたが,マルウェアは検出されなかった。また,警告画面の表示は,Xソフトによるものではないことを確認した。 |

| 3. | 昨今,類似した警告画面の事例の報告が日本国内で増えている。 |

図1 情報システム部からの報告

A社では,警告画面が表示された場合の適切な対応について全従業員に周知することにした。

設問 周知すべきことはどれか。解答群のうち,最も適切なものを選べ。

| ア | 警告画面に,急いで対応する必要があるとの表示がある場合は,直ちに警告画面に表示された指示に従ってツールをインストールすること及びその具体的方法 |

| イ | 警告画面に表示された指示には従わずに,直ちにWebブラウザを終了すること及びその具体的方法 |

| ウ | 警告画面に表示されたツールと競合しないように,Xソフトをアンインストールし,警告画面に表示された指示に従ってツールをインストールすること及びその具体的方法 |

| エ | 警告画面に表示された電話番号に直ちに連絡し,サポートオペレーターの指示に従うこと |

| オ | 警告画面に表示されている,Xソフトの製品のロゴが,製品開発元のWebサイトに掲載されている正規の製品のロゴと同じである場合は,警告画面に表示された指示に従ってツールをインストールすること及びその具体的方法 |

正解:イ

遭遇「恐吓软件(Scareware)」时,正确应对是不执行任何指示、直接关闭浏览器;解题关键在于识别虚假安全警告的特征:警告画面并非来自真正的安全软件,且PC实际未感染。

解题分析:

攻击类型识别(Scareware / 偽警告): 图1明确指出①Xソフト扫描未检出マルウェア;②警告画面并非Xソフト发出;③日本国内同类案例增多。这是典型的「偽セキュリティソフト詐欺」或「サポート詐欺」——通过浏览器弹出虚假全屏警告,恐吓用户安装恶意软件或拨打诈骗电话。

イ(Webブラウザを終了する)→ 正解: 警告画面只是网页内容,关闭浏览器即可消除。不按警告指示操作,是防止被骗的根本措施。周知「不要轻信警告画面 + 立即关闭浏览器的具体方法」是最适切的应对。

为什么不选其他选项:

ア(指示に従ってツールをインストール): 警告已确认为虚假,按其指示安装工具反而会引入真正的恶意软件,是错误应对。

ウ(Xソフトをアンインストールしてツールをインストール): 卸载正版安全软件、安装虚假警告指定的工具,会同时破坏正常防护并引入恶意软件,风险最高。

エ(電話番号に連絡): 警告画面上的电话号码是诈骗电话(サポート詐欺),拨打后会被诱导付款或远程操控PC,绝对不应联系。

オ(ロゴが一致すればインストール): 虚假警告可以伪造正规产品的Logo,以Logo是否一致作为判断标准极不可靠,且已确认警告并非来自Xソフト,此判断逻辑本身存在缺陷。

令和7年度 - 13

A社は従業員300名のITサービス企業であり,ヘルプデスク業務のアウトソーシングサービスを提供している。A社はオンプレミスのシステムを所有しておらず,顧客向けサービスのほか,社内業務でもクラウドサービスを利用している。A社では,各従業員にPC及びスマートフォンを貸与している。スマートフォンは勤怠管理などの社内業務だけに利用している。

A社では,クラウドサービスについての可用性に関する重要度の評価(以下,可用性に関する重要度の評価を可用性評価という)を本来実施すべきであったが,実施できていなかった。そこで,A社の情報セキュリティリーダーであるB主任が,表1のとおり,A社がリスク評価で用いる可用性評価の基準を用いて可用性評価を実施することになった。

表1 A社がリスク評価で用いる可用性評価の基準

| 重要度 | 可用性評価の基準 | 該当するサービスの例 |

|---|---|---|

| 2 | サービスが利用できなくなると自社だけではなく,顧客にも直ちに影響がある。 | 顧客に提供しているサービス,顧客にサービスを提供するために利用している外部のサービス |

| 1 | サービスが利用できなくなると自社にだけ,直ちに影響がある。 | 重要度0のサービスを除く,社内で利用しているサービス |

| 0 | サービスが利用できなくなっても自社及び顧客に,直ちに影響はない。 | 社内でデータの長期保存に利用しているサービス |

B主任はA社が利用しているクラウドサービスについて可用性評価を実施し,利用方法及び可用性に関する重要度を表2のとおりまとめた。

表2 B主任がまとめた可用性評価の結果(抜粋)

| A社が利用しているクラウドサービス | 利用方法 | 可用性に関する重要度 |

|---|---|---|

| 電子メール | ヘルプデスク利用者からの電子メールによる問合せの受付及び回答に利用する。回答は原則として電子メールで行うが,回答に機密性の高い情報が含まれる場合は,あらかじめ登録されているヘルプデスク利用者の電話番号にA社から電話する。 | a1 |

| 人事・労務管理 | マイナンバーを含む人事情報の管理及び労務管理に利用する。 | a2 |

B主任は,表2の内容をA社の情報セキュリティ委員会に報告し,可用性に関する重要度が適切であることの承認を得た。

設問 表2中の a1,a2 に入れる数値の適切な組合せを,aに関する解答群の中から選べ。

| a1 | a2 | |

|---|---|---|

| ア | 0 | 0 |

| イ | 0 | 1 |

| ウ | 0 | 2 |

| エ | 1 | 0 |

| オ | 1 | 1 |

| カ | 1 | 2 |

| キ | 2 | 0 |

| ク | 2 | 1 |

| ケ | 2 | 2 |

正解:ク

考察点与解题技巧: 判断可用性重要度的核心是「服务无法使用时,顾客是否会立即受影响」——直接面向顾客提供的服务为重要度2,纯社内业务(即使含敏感信息)为重要度1;机密性高低与可用性重要度无关。

a1(電子メール): 电子邮件用于接收和回复帮助台用户(ヘルプデスク利用者)的咨询,即直接为顾客提供服务的手段。若电子邮件服务无法使用,顾客将无法发送咨询,A社也无法回复,顾客会立即受到影响。根据表1,符合重要度2「サービスが利用できなくなると自社だけではなく,顧客にも直ちに影響がある」,因此a1 = 2。

注意:虽然部分回复改用电话,但接受咨询本身依赖电子邮件,顾客侧影响直接存在,不影响判断为重要度2。

a2(人事・労務管理): 人事・劳务管理服务用于管理含マイナンバー的人事信息,属于纯社内业务。即使该服务无法使用,影响范围仅限A社自身(员工薪资处理等),顾客不会直接受到影响。根据表1,符合重要度1「サービスが利用できなくなると自社にだけ,直ちに影響がある」,因此a2 = 1。

a1=2, a2=1 的组合对应选项ク。

为什么其他选项错误:

- ア~ウ(a1=0): 电子邮件是顾客与A社沟通的主要渠道,服务中断对顾客有直接影响,不可能是重要度0。

- エ・オ・カ(a1=1): 重要度1表示仅影响自社,但电子邮件服务中断同样影响顾客,应为重要度2。

- ウ・カ・ケ(a2=2): 人事・劳务管理是社内业务,即使含マイナンバー等敏感信息,可用性不足时顾客不会直接受影响,重要度应为1而非2。

- ア・エ・キ(a2=0): 人事・劳务管理并非长期数据保存服务,停用时A社社内业务会立即受影响,不符合重要度0的条件。

令和7年度 - 14

A社は,従業員300名の部品メーカーである。A社ではこれまで,業務に必要なファイルを他社との間で受け渡す場合には電子メール(以下,メールという)を利用してきた。最近になって,取引先のB社から,ファイルの受渡しについては,Cサービスというクラウドストレージサービスを利用して欲しいとの要請を受けた。図1は,Cサービスを利用した場合のファイル受渡しの流れである。

| 1 ファイルの送信者は,受信者に渡したいファイルをCサービス上にアップロードする。アップロードされたファイルは,Cサービス上では暗号化されて保存される。 2 ファイルの送信者は,受信者をメールアドレスで指定して,ファイルのアクセス権を付与する。アクセス権の付与や取消しはいつでも行える。 3 受信者にアクセス権が付与されると,ファイルのダウンロード用URLが生成され,指定されたメールアドレスにメールで通知される。なお,URLには推測困難な文字列が含まれている。 4 受信者が,メールに記載されたURLにアクセスして自身のメールアドレスを入力すると,復号されたファイルがダウンロードされる。 5 ファイルがダウンロードされると,送信者の利用者ID,アップロード日時,ファイル名,ファイルのダウンロード用URL,ダウンロードの際のアクセス元IPアドレス,4で入力したメールアドレス及びダウンロード日時がログに記録される。 6 送信者は,自身のアップロードしたファイルについて,ダウンロードのログを確認できる。 |

注記 Cサービスとの通信にはHTTPS(HTTP over TLS)が用いられている。

図1 ファイル受渡しの流れ

そこでA社では,Cサービスを利用した場合のリスクを評価するために,検討会を開催した。検討会において,情報セキュリティリーダーのD主任は,次のとおり説明した。

Cサービスを利用することによって,情報漏えいのリスクを低減でき,さらに情報漏えいの有無も確認できる。具体的には,ファイルの送信者は,誤ったメールアドレスを指定してメールを送信してしまった場合に,誤りに気付いた時点で,すぐに a1 を行うことができる。次に,ファイルが a2 されていないことがログによって確認できれば,a3 していないと判断することができる。

設問 本文中の a1 ~ a3 に入れる次の字句の組合せはどれか。aに関する解答群のうち,最も適切なものを選べ。

(一)アクセス権の取消し (二)アップロード (三)情報漏えい (四)ダウンロード (五)メールで通知 (六)メールに記載されたURLに受信者はまだアクセス

| a1 | a2 | a3 | |

|---|---|---|---|

| ア | (一) | (二) | (三) |

| イ | (一) | (二) | (六) |

| ウ | (一) | (四) | (三) |

| エ | (一) | (四) | (六) |

| オ | (五) | (二) | (三) |

| カ | (五) | (二) | (六) |

| キ | (五) | (四) | (三) |

| ク | (五) | (四) | (六) |

正解:ウ

考察点与解题技巧: 云存储文件共享中,误发时的应对顺序是「取消访问权 → 确认未被下载 → 判断是否泄露」——关键在于区分「访问权取消(一)」和「邮件通知(五)」:通知不能撤回风险,只有取消权限才有效;a3判断泄露与否看的是「是否被下载(四)」,而非「是否被上传(二)」。

a1(アクセス権の取消し): 发送者指定了错误的邮件地址时,由于访问权的授予和取消随时都可以执行(图1・2),在发现错误的时间点可以立刻取消访问权。「邮件通知(五)」是已经完成的操作,无法作为纠错手段。因此 a1 = (一)アクセス権の取消し。

a2(ダウンロード): 判断文件是否已被接收方取得,要看「下载」是否发生。如图1・5所示,文件被下载时会记录到日志中,因此通过确认日志中没有下载记录,即可判断文件尚未传递给对方。「上传(二)」是发送者自己的操作,与信息泄露的有无无关。因此 a2 = (四)ダウンロード。

a3(情報漏えい): 如果能通过日志确认文件未被下载,说明接收方没有获取到文件,因此可以判断「未发生信息泄露」。「收件人尚未访问邮件中记载的URL(六)」仅表示URL未被访问(即输入邮件地址之前的状态),与「未被下载」并不等价,故不适用。因此 a3 = (三)情報漏えい。

a1=(一), a2=(四), a3=(三) 的组合对应选项 ウ。

令和7年度 - 15

A社は,スマートフォン用ヘルスケア関連アプリケーションソフトウェア(以下,Aアプリという)の開発,販売を行う会社である。Aアプリは,ヘルスケアデータ収集機能によって,利用者の体重や歩数のデータを収集するとともに,アンケート機能によって,勤務先の業種,年収などのデータを収集している。

営業部は,保険会社であるB社と共同のビジネスを検討している。その中で,Aアプリで収集したデータ及び今後収集するデータから匿名加工情報を作成した上で,その匿名加工情報をB社に第三者提供することを検討している。B社では,提供を受けた匿名加工情報を分析して,B社の保険商品のマーケティングに活用しようとしている。分析の対象は,年代,性別,年収区分,住んでいる地域区分及び勤務先の業種と体重及び歩数との関係である。ここで,地域区分とは,北海道,東北,南関東などの区分のことをいう。

加工対象となる"個人情報データベース等"(以下,加工対象情報という)は,表1の顧客属性データと表2のヘルスケアデータの2種類からなり,利用者番号によって関連付けられている。

| 利用者番号 | 氏名 | 性別 | 生年月日 | 電子メールアドレス | 住所 | 勤務先の業種 | 年収 |

|---|---|---|---|---|---|---|---|

| 114567 | 情報 一郎 | 男 | 1984年4月4日 | ichiro@●●●●.ne.jp | 愛知県名古屋市中区上前津X-X-X | 金融業 | 1,850万 |

| 114568 | 積招 花子 | 女 | 2003年3月31日 | sekimane@▲▲▲.ne.jp | 東京都文京区本駒込X-X-X | 小売業 | 380万 |

| 114573 | 試験 五郎 | 男 | 1951年12月9日 | shiken@■■■.ne.jp | 東京都中央区月島X-X-X | 製造業 | 630万 |

| ⋮ | ⋮ | ⋮ | ⋮ | ⋮ | ⋮ | ⋮ | ⋮ |

| 利用者番号 | 記録日 | 体重 | 歩数 |

|---|---|---|---|

| 114567 | 202N年02月11日 | 121.3 | 5,321 |

| 114568 | 202N年02月11日 | 43.5 | 33,012 |

| 114568 | 202N年02月12日 | 43.0 | 12,007 |

| 114573 | 202N年02月12日 | 63.0 | 7,604 |

| ⋮ | ⋮ | ⋮ | ⋮ |

営業部の情報セキュリティリーダーであるC課長は,加工対象情報に含まれる各情報の項目について,適用する匿名加工情報の作成に係る手法(以下,匿名加工手法という)を表3にまとめた。

| 項番 | 手法名 | 解説 |

|---|---|---|

| (一) | 項目削除 | 加工対象情報に含まれる個人情報の項目を削除すること。例えば,年齢のデータを加工対象情報から削除すること。 |

| (二) | 一般化 | 加工対象情報に含まれる記述などについて,上位概念に置き換えること。例えば,購買履歴のデータで"きゅうり"を"野菜"に置き換えること。 |

| (三) | トップ(ボトム)コーディング | 加工対象情報に含まれる数値について,特に大きい又は小さい数値をまとめること。例えば,年齢に関するデータで,"98歳","115歳"といった数値データを"80歳以上"というデータにまとめること。 |

| (四) | 丸め | 加工対象情報に含まれる数値について,四捨五入などとして丸めること。例えば,生年月日から"34歳"とされる場合について,"30代"のように年代に置き換えること。 |

注記 本表は,個人情報保護委員会事務局"仮名加工情報・匿名加工情報 信頼ある個人情報の利活用に向けて-制度編-(第2版)"を基にC課長が作成した。

C課長は,加工対象情報である表1及び表2に示す各データに対して,表3の匿名加工手法を必要に応じて適用し匿名加工情報を作成する案を用意した。その案を法務部のD課長に報告したところ,D課長からは,想定するマーケティング用途にも有効であり,匿名加工手法の適用も適切であるとの回答を得た。

設問 解答群に示した3項目それぞれについて,C課長が適用した匿名加工手法はどれか。表3の手法のうち,適用したものの組合せを,解答群の中から選べ。なお,各項目に対して複数の匿名加工手法を適用しても構わないし,一つも適用せずに"加工なし"としても構わない。

| 電子メールアドレス | 勤務先の業種 | 体重 | |

|---|---|---|---|

| ア | 加工なし | 加工なし | (三) |

| イ | 加工なし | 加工なし | (三),(四) |

| ウ | 加工なし | (一) | (一) |

| エ | 加工なし | (一) | (三) |

| オ | 加工なし | (一) | (三),(四) |

| カ | (一) | 加工なし | (三) |

| キ | (一) | 加工なし | (三),(四) |

| ク | (一) | (一) | (一) |

| ケ | (一) | (一) | (三) |

| コ | (一) | (一) | (三),(四) |

正解:キ

考察点与解题技巧: 匿名加工处理中,直接识别个人身份的项目必须删除(項目削除),分析目的必要且本身已是分类形式的项目可保留(加工なし),数值型数据存在极端值时适用トップ(ボトム)コーディング、再对数值进行丸め处理以降低精度识别风险。

本题的核心在于逐项判断C课长对三个项目「電子メールアドレス・勤務先の業種・体重」分别适用了哪种匿名加工手法。

電子メールアドレス → (一)項目削除:

电子邮件地址是直接识别个人身份的信息,与分析目的(年代・性别・年収区分・地域区分・勤务先の业种与体重/歩数的关系)完全无关。匿名加工信息的制作要求删除能够直接识别个人的信息,因此对电子邮件地址适用**(一)項目削除**。

勤務先の業種 → 加工なし:

勤务先の业种是分析目的中明确包含的项目(B社の分析対象是「勤务先の业种と体重/歩数の関係」)。表1中的数据已经是「金融業・小売業・製造業」等上位分类形式,不是具体的公司名称,本身已处于较为抽象的分类层次,无需进一步加工。因此对勤务先の业种适用加工なし。

体重 → (三)トップ(ボトム)コーディング,(四)丸め:

体重是数值型数据,存在两方面问题:

- 表2中可见121.3kgのような极端数值(トップ値),若直接公开可能导致特定个人被识别,需适用**(三)トップ(ボトム)コーディング**将其归入「XXkg以上」的分类。

- 体重数值含小数点,精度过高时也有助于个人识别,对数值进行四捨五入等**(四)丸め**处理可进一步降低识别风险。

为什么其他选项错误:

- ア・イ(電子メールアドレスが加工なし): 电子邮件地址是直接识别个人的信息,必须删除,不能保持加工なし。

- カ(体重が(三)のみ): 体重数值存在小数精度问题,仅做トップコーディング不够,还需配合丸め处理。

- ウ・エ・オ(勤務先の業種が(一)): 勤务先の业种是分析目的必要项目且已是分类形式,无需項目削除。

- ク・ケ・コ(勤務先の業種が(一)): 同上,勤务先の业种不需要删除。

因此,C课长对三项目适用的手法组合是:電子メールアドレス=(一)、勤務先の業種=加工なし、体重=(三)(四),正解为キ。